Objectifs de certification

CCNA 200-301

3.1 Interpréter les composants d’une table de routage

- 3.1.a Routing protocol code

- 3.1.b Prefix

- 3.1.c Network mask

- 3.1.d Next hop

- 3.1.e Administrative distance

- 3.1.f Metric

- 3.1.g Gateway of last resort

3.3 Configurer et vérifier le routage statique IPv4 et IPv6

- 3.3.a Default route

- 3.3.b Network route

- 3.3.c Host route

- 3.3.d Floating static

3.2 Déterminer comment un routeur prend une décision de transfert par défaut

- 3.2.a Longest match

- 3.2.b Administrative distance

- 3.2.c Routing protocol metric

Lab configuration d’un routeur Cisco

1. Scénario d’exercice

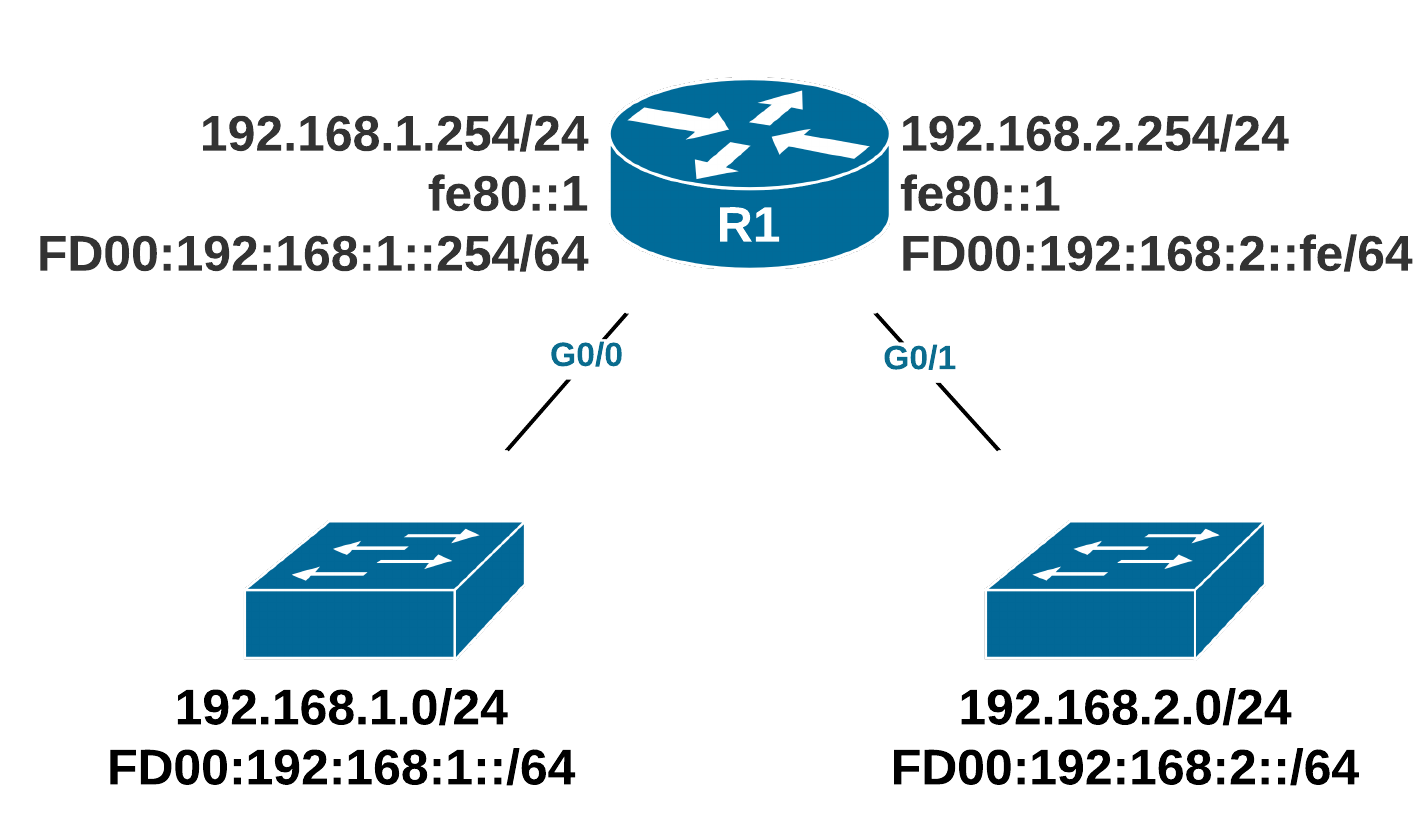

Le scénario de base est le suivant. Un routeur Cisco connecte deux LANs.

- un réseau local (LAN1) adressé sur l’interface G0/0 :

- en IPv4 en 192.168.1.254/24

- en IPv6 en FD00:192:168:1::254/64

- en IPv6 en FE80::1/64

- un réseau local (LAN2) adressé sur l’interface G0/1 :

- en IPv4 en 192.168.2.254/24

- en IPv6 en FD00:192:168:2::fe/64

- en IPv6 en FE80::1/64

On trouvera un PC1 dans LAN1 adressé en IPv4 en 192.168.1.1/24 et en autoconfiguration IPv6.

On trouvera un PC2 dans LAN2 adressé en IPv4 en 192.168.2.2/24 et en autoconfiguration IPv6.

Au préalable de la lecture de ce document il est conseillé d’avoir pris connaissance des chapitres du chapitre 2. Cisco IOS CLI.

1.1. Vérification de l’état des interfaces

Toutes les interfaces sont désactivées administrativement colonne “Status”.

Router#show ip interface brief

Interface IP-Address OK? Method Status Protocol

GigabitEthernet0/0 unassigned YES unset administratively down down

GigabitEthernet0/1 unassigned YES unset administratively down down

GigabitEthernet0/2 unassigned YES unset administratively down down

GigabitEthernet0/3 unassigned YES unset administratively down down

1.2. Vérification de la configuration par défaut

Observer :

- Le nom

- Les paramètres d’interfaces IPv4 / IPv6

- La partie

control plane

Router#show running-config

Building configuration...

Current configuration : xxx bytes

!

! Last configuration change at 20:29:30 UTC Tue Apr 25 2017

!

version 15.6

service timestamps debug datetime msec

service timestamps log datetime msec

no service password-encryption

!

hostname Router

!

no aaa new-model

!

no ip domain lookup

ip cef

no ipv6 cef

!

!

no cdp log mismatch duplex

!

ip tcp synwait-time 5

!

!

interface GigabitEthernet0/0

no ip address

shutdown

duplex auto

speed auto

media-type rj45

!

interface GigabitEthernet0/1

no ip address

shutdown

duplex auto

speed auto

media-type rj45

!

no ip http server

no ip http secure-server

!

control-plane

!

banner exec ^C

**************************************************************************

* IOSv is strictly limited to use for evaluation, demonstration and IOS *

* education. IOSv is provided as-is and is not supported by Cisco's *

* Technical Advisory Center. Any use or disclosure, in whole or in part, *

* of the IOSv Software or Documentation to any third party for any *

* purposes is expressly prohibited except as otherwise authorized by *

* Cisco in writing. *

**************************************************************************^C

banner incoming ^C

**************************************************************************

* IOSv is strictly limited to use for evaluation, demonstration and IOS *

* education. IOSv is provided as-is and is not supported by Cisco's *

**************************************************************************^C

banner login ^C

**************************************************************************

* IOSv is strictly limited to use for evaluation, demonstration and IOS *

* education. IOSv is provided as-is and is not supported by Cisco's *

**************************************************************************^C

!

line con 0

exec-timeout 0 0

privilege level 15

logging synchronous

line aux 0

exec-timeout 0 0

privilege level 15

logging synchronous

line vty 0 4

login

transport input none

!

end

2. Configuration initiale du routeur

Accès à la console du routeur, éventuellement après la procédure password recovery.

2.1. Configuration globale

Toutes les commandes de configuration s’exécutent ici en mode de configuration globale (config)#.

1. Configuration du nom du périphérique

Router(config)#hostname R1

2. Configuration du mot de passe privilège

R1(config)#enable secret testtest

Vérification du mot de passe dans la configuration courante.

R1(config)#do sh run | include enable secret

enable secret 5 $1$VRPj$Zedd82KU72UbV8qaJ4/Ut0

Par défaut le mot de passe “enable” est chiffré en MD5.

Quels sont les autres algorithmes de chiffrement disponibles dans cette version d’IOS ?

R1(config)#enable algorithm-type ?

md5 Encode the password using the MD5 algorithm

scrypt Encode the password using the SCRYPT hashing algorithm

sha256 Encode the password using the PBKDF2 hashing algorithm

Finalement, on peut chiffrer le mot de passe en SHA256.

R1(config)#enable algorithm-type sha256 secret testtest

R1(config)#do sh run | include enable secret

enable secret 8 $8$VFFgMwf75tN03c$1dkzDKckXIkMYjRDx.r3u4DFYqLX6L0R7IajwPaOkTw

3. Chiffrement automatique de tous les mots de passe

Applique automatiquement l’algorithme de Vigenere à des fins de discrétion pour cacher des mots de passes en clair dans une configuration. Il s’agit d’une première mesure de protection quand les algorithmes de chiffrement étaient moins disponibles sur les plateformes Cisco (plus de 10 ans).

R1(config)#service password-encryption

4. Créer un compte d’administration

R1(config)#username root secret testtest

R1(config)#do sh run | include user

username root secret 5 $1$cHUp$RUQIE4IFCfLtVldLXFemI1

R1(config)#username root algorithm-type sha256 secret testtest

R1(config)#do sh run | include user

username root secret 8 $8$HdW.W3ndcTWqRM$tPiGLKwz/YnOlSXlru3dJtpR31f.T0Uei702NyWumlw

2.2. Configurer et sécuriser SSH

1. Donner un nom de domaine au périphérique

R1(config)#ip domain-name mon.lan

2. Générer une clé RSA d’une certaine longueur

R1(config)#crypto key generate rsa

The name for the keys will be: Gateway.mon.lan

Choose the size of the key modulus in the range of 360 to 4096 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

a few minutes.

How many bits in the modulus [512]: 2048

% Generating 2048 bit RSA keys, keys will be non-exportable...

[OK] (elapsed time was 3 seconds)

(config)#

*Apr 25 21:36:46.315: %SSH-5-ENABLED: SSH 1.99 has been enabled

3. Configuration de la console distante

Activer le protocole SSH version 2 dans les lignes virtuelles (VTY) et indiquer la base de donnée locale pour l’authentification

R1(config)#ip ssh version 2

R1(config)#line vty 0 4

R1(config-line)#transport input ssh

R1(config-line)#login local

4. Configuration d’une bannière d’accueil (MOTD Banner)

On peut configurer une bannière d’accueil dès que l’on accède au routeur. On l’appelle la Message Of The Day (MOTD) Banner. Voici la procédure.

R1(config)#banner motd #

Enter TEXT message End with the character '#'.

Toute entrée non autorisée est interdite.

#

R1(config)#

Le message doit se terminer par le dièse.

3. Configuration initiale des interfaces et du routage IPv4/IPv6

En configuration globale (config)#.

3.1. Configurer l’interface LAN1

Configuration de l’interface en IPv4/IPv6. Montage de l’interface.

R1(config)#interface GigabitEthernet0/0

R1(config-if)#no shutdown

R1(config-if)#ip address 192.168.1.254 255.255.255.0

R1(config-if)#ipv6 address fe80::1 link-local

R1(config-if)#ipv6 address fd00:192:168:1::254/64

R1(config-if)#exit

3.2. Configurer l’interface LAN2

Configuration de l’interface en IPv4/IPv6. Montage de l’interface.

R1(config)#interface GigabitEthernet0/1

R1(config-if)#no shutdown

R1(config-if)#ip address 192.168.2.254 255.255.255.0

R1(config-if)#ipv6 address fe80::1 link-local

R1(config-if)#ipv6 address fd00:192:168:2::fe/64

R1(config-if)#exit

3.3. Activer et configurer le routage

Le routage IPv4 (ip routing) est activé contrairement au routage IPv6.

R1(config)#ipv6 unicast-routing

3.4. Commandes de configuration accessoires

…

4. Tâches administratives

4.1 Enregistrement de la configuration

R1#copy running-config startup-config

4.2. Vérification de la configuration en mémoire vive

R1#show running-config

4.3. Vérification de l’état des interfaces

show interface g0/0 → diagnostic avancé sur les erreurs couche 2

4.4. Vérification des paramètres IPv4

-

show ip interface brief→ diagnostic bref interface/line protocol -

show ip interface g0/0→ diagnostic sur ICMP/ARP

4.5. Vérification des paramètres IPv6

-

show ipv6 interface brief→ diagnostic bref interface/line protocol -

show ipv6 interface g0/0→ diagnostic sur ND

4.6. Examen des tables de routage IPv4 et IPv6

-

show [ip | ipv6] route→ visualise la table de routage

5. Configuration des hôtes terminaux

Veuillez lancer les PC sur chaque LAN et configurer leur interface en IPv4 et en IPv6.

Par exemple, sous Linux Ubuntu :

Pour PC1 :

sudo su

int="eth0"

net4="192.168.1"

net6="fd00:192:168:1"

hostnamectl set-hostname PC1

systemctl stop networking

ip add add ${net4}.1/24 dev ${int}

ip -6 add add ${net6}::c1/64 dev ${int}

ip link set dev ${int} up

ip route add default via ${net4}.254

ip add

Pour PC2 :

int="eth0"

net4="192.168.2"

net6="fd00:192:168:2"

hostnamectl set-hostname PC2

systemctl stop networking

ip add add ${net4}.1/24 dev ${int}

ip -6 add add ${net6}::c2/64 dev ${int}

ip link set dev ${int} up

ip route add default via ${net4}.254

ip add

Sous Centos 7, on utilisera volontiers nmtui :

nmtui

┌─┤ NetworkManager TUI ├──┐

│ │

│ Please select an option │

│ │

│ Edit a connection │

│ Activate a connection │

│ Set system hostname │

│ │

│ Quit │

│ │

│ <OK> │

│ │

└─────────────────────────┘

Choisir et valider “Edit a connection”.

┌───────────────────────────┐

│ │

│ ┌─────────────┐ │

│ │ Ethernet ↑ │ <Add> │

│ │ eth0 ▒ │ │

│ │ ▒ │ <Edit...> │

│ │ ▒ │ │

│ │ ▒ │ <Delete> │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▮ │ │

│ │ ↓ │ <Back> │

│ └─────────────┘ │

│ │

└───────────────────────────┘

Positionner le curseur sur “<Edit...>” et valider.

┌───────────────────────────┤ Edit Connection ├───────────────────────────┐

│ │

│ Profile name eth0____________________________________ │

│ Device eth0 (00:57:8A:96:83:00)________________ │

│ │

│ ═ ETHERNET ┌────────────┐ <Show> │

│ │ Disabled │ │

│ ═ IPv4 CONFIGURATION│ Automatic │ <Show> │

│ ═ IPv6 CONFIGURATION│ Link-Local │ <Show> │

│ │ Manual │ │

│ [X] Automatically co│ Shared │ │

│ [X] Available to all└────────────┘ │

│ │

│ <Cancel> <OK> │

│ │

│ │

│ │

│ │

│ │

│ │

│ │

└─────────────────────────────────────────────────────────────────────────┘

Aller sur “IPv4 CONFIGURATION│ Automatic” et choisir “Manual”.

┌───────────────────────────┤ Edit Connection ├───────────────────────────┐

│ ↑│

│ Profile name eth0____________________________________ ▮│

│ Device eth0 (00:57:8A:96:83:00)________________ ▒│

│ ▒│

│ ═ ETHERNET <Show> ▒│

│ ▒│

│ ╤ IPv4 CONFIGURATION <Manual> <Hide> ▒│

│ │ Addresses <Add...> ▒│

│ │ Gateway _________________________ ▒│

│ │ DNS servers <Add...> ▒│

│ │ Search domains <Add...> ▒│

│ │ ▒│

│ │ Routing (No custom routes) <Edit...> ▒│

│ │ [ ] Never use this network for default route ▒│

│ │ [ ] Ignore automatically obtained routes ▒│

│ │ ▒│

│ │ [ ] Require IPv4 addressing for this connection ▒│

│ └ ▒│

│ ▒│

│ ↓│

└─────────────────────────────────────────────────────────────────────────┘

Sur la ligne “IPv4 CONFIGURATION <Manual>”, valider show pour découvrir le menu IPv4.

Aller sur la ligne “Addresses <Add...>” et remplir l’adresse de PC1 par exemple 192.168.1.1/24 et sur “Gateway” et en indiquant l’adresse de la passerelle 192.168.1.254.

┌───────────────────────────┤ Edit Connection ├───────────────────────────┐

│ ↑│

│ Profile name eth0____________________________________ ▮│

│ Device eth0 (00:57:8A:96:83:00)________________ ▒│

│ ▒│

│ ═ ETHERNET <Show> ▒│

│ ▒│

│ ╤ IPv4 CONFIGURATION <Manual> <Hide> ▒│

│ │ Addresses 192.168.1.1/24___________ <Remove> ▒│

│ │ <Add...> ▒│

│ │ Gateway 192.168.1.254____________ ▒│

│ │ DNS servers <Add...> ▒│

│ │ Search domains <Add...> ▒│

│ │ ▒│

│ │ Routing (No custom routes) <Edit...> ▒│

│ │ [ ] Never use this network for default route ▒│

│ │ [ ] Ignore automatically obtained routes ▒│

│ │ ▒│

│ │ [ ] Require IPv4 addressing for this connection ▒│

│ └ ▒│

│ ↓│

└─────────────────────────────────────────────────────────────────────────┘

Aller au fond de la page et valider sur show de la ligne “IPv6 CONFIGURATION”.

┌───────────────────────────┤ Edit Connection ├───────────────────────────┐

│ ↑│

│ │ <Add...> ▒│

│ │ Gateway 192.168.1.254____________ ▒│

│ │ DNS servers <Add...> ▒│

│ │ Search domains <Add...> ▒│

│ │ ▒│

│ │ Routing (No custom routes) <Edit...> ▒│

│ │ [ ] Never use this network for default route ▒│

│ │ [ ] Ignore automatically obtained routes ▒│

│ │ ▒│

│ │ [ ] Require IPv4 addressing for this connection ▒│

│ └ ▒│

│ ▒│

│ ═ IPv6 CONFIGURATION <Automatic> <Show> ▒│

│ ▒│

│ [X] Automatically connect ▒│

│ [X] Available to all users ▒│

│ ▒│

│ <Cancel> <OK>▮│

│ ↓│

└─────────────────────────────────────────────────────────────────────────┘

Le menu de configuration IPv6 de l’interface se découvre.

┌───────────────────────────┤ Edit Connection ├───────────────────────────┐

│ ↑│

│ ▒│

│ ╤ IPv6 CONFIGURATION <Manual> <Hide> ▒│

│ │ Addresses FD00:192:168:1::c1/64____ <Remove> ▒│

│ │ <Add...> ▒│

│ │ Gateway _________________________ ▒│

│ │ DNS servers <Add...> ▒│

│ │ Search domains <Add...> ▒│

│ │ Routing (No custom routes) <Edit...> ▒│

│ │ [ ] Never use this network for default route ▒│

│ │ [ ] Ignore automatically obtained routes ▒│

│ │ ▒│

│ │ [ ] Require IPv6 addressing for this connection ▒│

│ └ ▒│

│ ▒│

│ [X] Automatically connect ▒│

│ [X] Available to all users ▒│

│ ▒│

│ <Cancel> <OK>▮│

│ ↓│

└─────────────────────────────────────────────────────────────────────────┘

Configurer en mode “<Manual>” et fixer l’adresse IPv6 de l’interface en FD00:192:168:1::c1/64 et puis valider en bas de la page sur “<OK>”

┌───────────────────────────┐

│ │

│ ┌─────────────┐ │

│ │ Ethernet ↑ │ <Add> │

│ │ eth0 ▒ │ │

│ │ ▒ │ <Edit...> │

│ │ ▒ │ │

│ │ ▒ │ <Delete> │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▮ │ │

│ │ ↓ │ <Back> │

│ └─────────────┘ │

│ │

└───────────────────────────┘

Aller sur “<Back>” et aller sur “Activate a connection”.

┌─┤ NetworkManager TUI ├──┐

│ │

│ Please select an option │

│ │

│ Edit a connection │

│ Activate a connection │

│ Set system hostname │

│ │

│ Quit │

│ │

│ <OK> │

│ │

└─────────────────────────┘

A cet endroit on désactive/ré-active l’interface :

┌────────────────────────────┐

│ │

│ ┌───────────┐ │

│ │ Wired ↑ │ <Deactivate> │

│ │ * eth0 ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▒ │ │

│ │ ▮ │ │

│ │ ↓ │ <Back> │

│ └───────────┘ │

│ │

└────────────────────────────┘

Sortir de nmtui en allant sur “<Back>” et puis “Quit”

6. Diagnostic

6.1. A partir de R1 en IPv4/IPv6

ping [ipv6] → test de connectivité

- sur les adresses des PCs en IPv4

- sur les adresses link-local des PCs

6.2. A partir des PCs Linux en IPv4/IPv6

ip add

ip route

ip -6 route

ping

traceroute

traceroute6

ssh root@192.168.1.254

- sur la passerelle, sur la station distante en IPv4

- sur l’adresse link-local (

fe80::1) de la passerelle, sur la station distante en IPv6

6.3. Questions

Veuillez répondre à ces questions (en justifiant de la commande utilisée).

- Que signifient les termes “Status” et “Protocol” à propos d’une interface Cisco ?

- Quel est le MTU de l’interface G0/0 de R1 ?

- Quelles sont les statistiques concernant les erreurs de protocole de couche liaison de données (couche 2) ?

- Quelle est l’encapsulation utilisée par l’interface G0/1 de R1 ?

- Quelle est l’adresse de la passerelle de R1 ?

- Quelle est l’adresse de la passerelle IPv6 que les PCs utilisent ?

- Comment visualiser le trajet des paquets IPv4 à partir du PC1 ?

- Veuillez capturer et détailler le trafic qui permet l’autoconfiguration IPv6.

- Quelles sont les commandes de diagnostic IPv6 propres à Windows.

- Quelle est dans un IOS 15.6 l’algorithme de chiffrement par défaut des mots de passe ? Est-il sûr ?