Objectifs de certification

ENCOR 350-401

2.2 Configure and verify data path virtualization technologies

- 2.2.a VRF

- 2.2.b GRE and IPsec tunneling

Tunnels GRE

1. Generic Routing Encapsulation

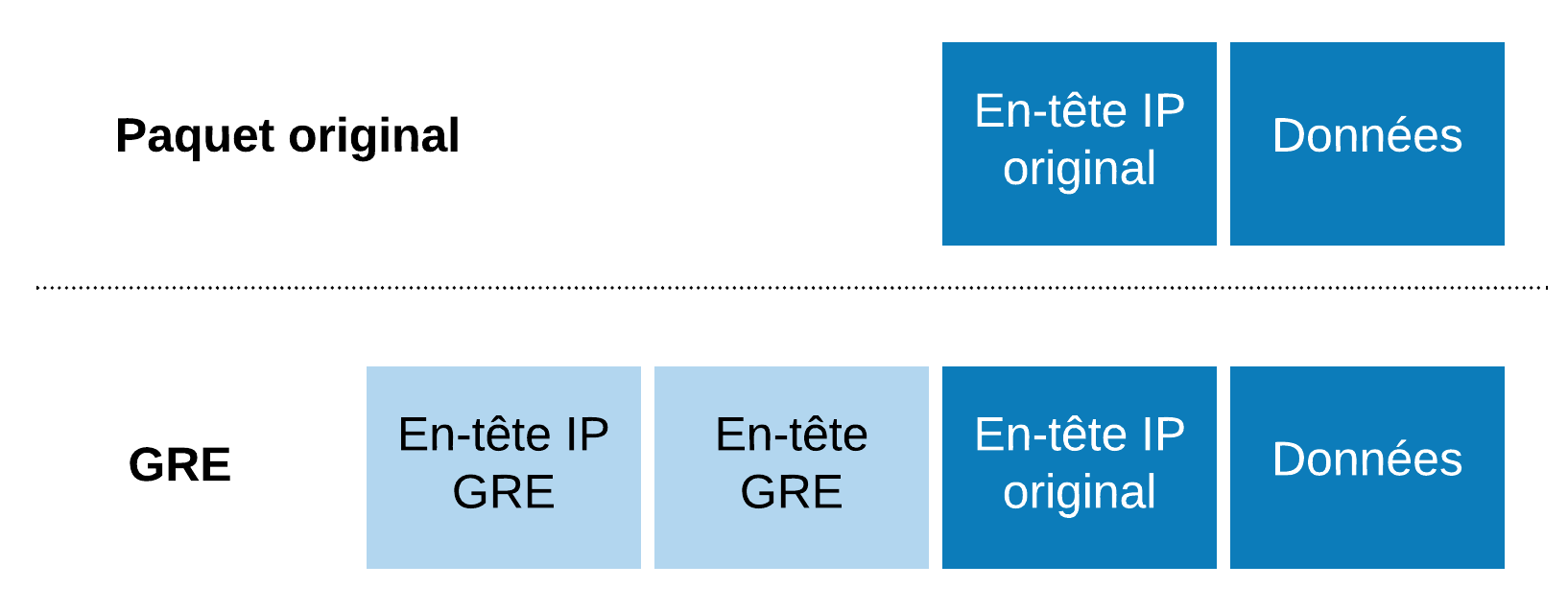

Generic Routing Encapsulation (GRE pour Encapsulation Générique de Routage) est un protocole de mise en tunnel qui permet d’encapsuler n’importe quel paquet de la couche réseau. Le paquet d’origine est le payload (information utile) du paquet final. Par exemple, les serveurs de tunnel qui chiffrent les données peuvent utiliser GRE à travers Internet pour sécuriser les Réseaux privés virtuels.1

GRE a été développé par Cisco et peut encapsuler une large gamme de types de paquets de différents protocoles dans des paquets IP. Les tunnels GRE sont conçus pour ne pas avoir besoin de maintenir un état, ce qui signifie que chaque terminaison de tunnel ne conserve aucune information d’état ou de disponibilité de la terminaison distante. Cette fonctionnalité aide les fournisseurs d’accès à proposer des tunnels IP à leurs clients, qui ne sont pas concernés par l’architecture du fournisseur d’accès. Ceci donne aux utilisateurs (les clients du fournisseur d’accès) la flexibilité de configurer ou reconfigurer leur architecture IP sans être concernés par les problèmes de connectivité, en créant un lien point à point virtuel vers des routeurs distants à travers des réseaux IP.

Le protocole GRE remplit le champ protocole de l’en-tête IP avec le code 47.

2. Mise en oeuvre de GRE

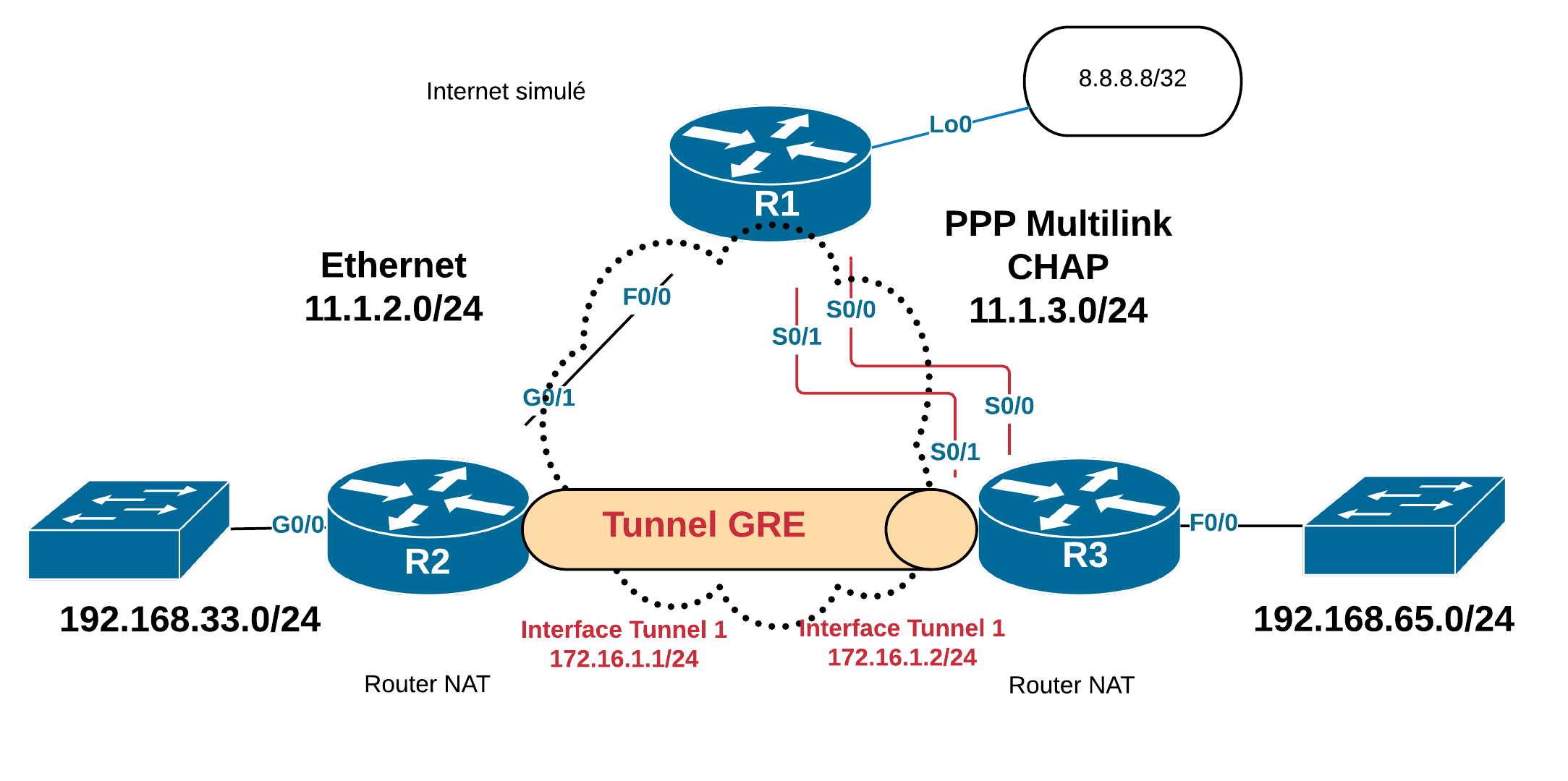

Dans ce scénario, on propose de créer un tunnel GRE entre R2 et R3 pour connecter leur LAN. Les adresses du tunnel sont des adresses privées. 172.16.1.1/24 (R2) et 172.16.1.2/24 (R3) sont choisis.

Sur R2 :

interface Tunnel1

ip address 172.16.1.1 255.255.255.0

ip mtu 1400

ip tcp adjust-mss 1360

tunnel source dialer 1

tunnel destination 11.1.3.2

ip route 192.168.66.0 255.255.255.0 172.16.1.2

interface Tunnel1

ip address 172.16.1.2 255.255.255.0

ip mtu 1400

ip tcp adjust-mss 1360

tunnel source 11.1.3.2

tunnel destination 11.1.2.100

ip route 192.168.33.0 255.255.255.0 172.16.1.1

3. Vérification et Diagnostic GRE

Ping étendu du LAN de R2 au LAN de R3 :

R2#ping

Protocol [ip]:

Target IP address: 192.168.66.1

Repeat count [5]:

Datagram size [100]:

Timeout in seconds [2]:

Extended commands [n]: y

Ingress ping [n]:

Source address or interface: 192.168.33.1

Type of service [0]:

Set DF bit in IP header? [no]:

Validate reply data? [no]:

Data pattern [0x0000ABCD]:

Loose, Strict, Record, Timestamp, Verbose[none]:

Sweep range of sizes [n]:

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.66.1, timeout is 2 seconds:

Packet sent with a source address of 192.168.33.1

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 10/13/26 ms

Capture du trafic : https://www.cloudshark.org/captures/07b9bbcbfdc3

Frame 8: 146 bytes on wire (1168 bits), 146 bytes captured (1168 bits) on interface 0

Ethernet II, Src: 00:66:a6:59:2a:01 (00:66:a6:59:2a:01), Dst: c2:02:48:cd:00:00 (c2:02:48:cd:00:00)

PPP-over-Ethernet Session

Point-to-Point Protocol

Internet Protocol Version 4, Src: 11.1.2.100, Dst: 11.1.3.2

Generic Routing Encapsulation (IP)

Internet Protocol Version 4, Src: 192.168.33.1, Dst: 192.168.66.1

Internet Control Message Protocol