Objectifs de certification

CCNA 200-301

2.1 Configurer et vérifier les VLANs (normal range) couvrant plusieurs switches

- 2.1.a Access ports (data et voice)

- 2.1.b Default VLAN

- 2.1.c Connectivity

2.2 Configurer et vérifier la connectivité interswitch

- 2.2.a Trunk ports

- 2.2.b 802.1Q

- 2.2.c Native VLAN

Lab VLAN de base

1. Description de l’activité.

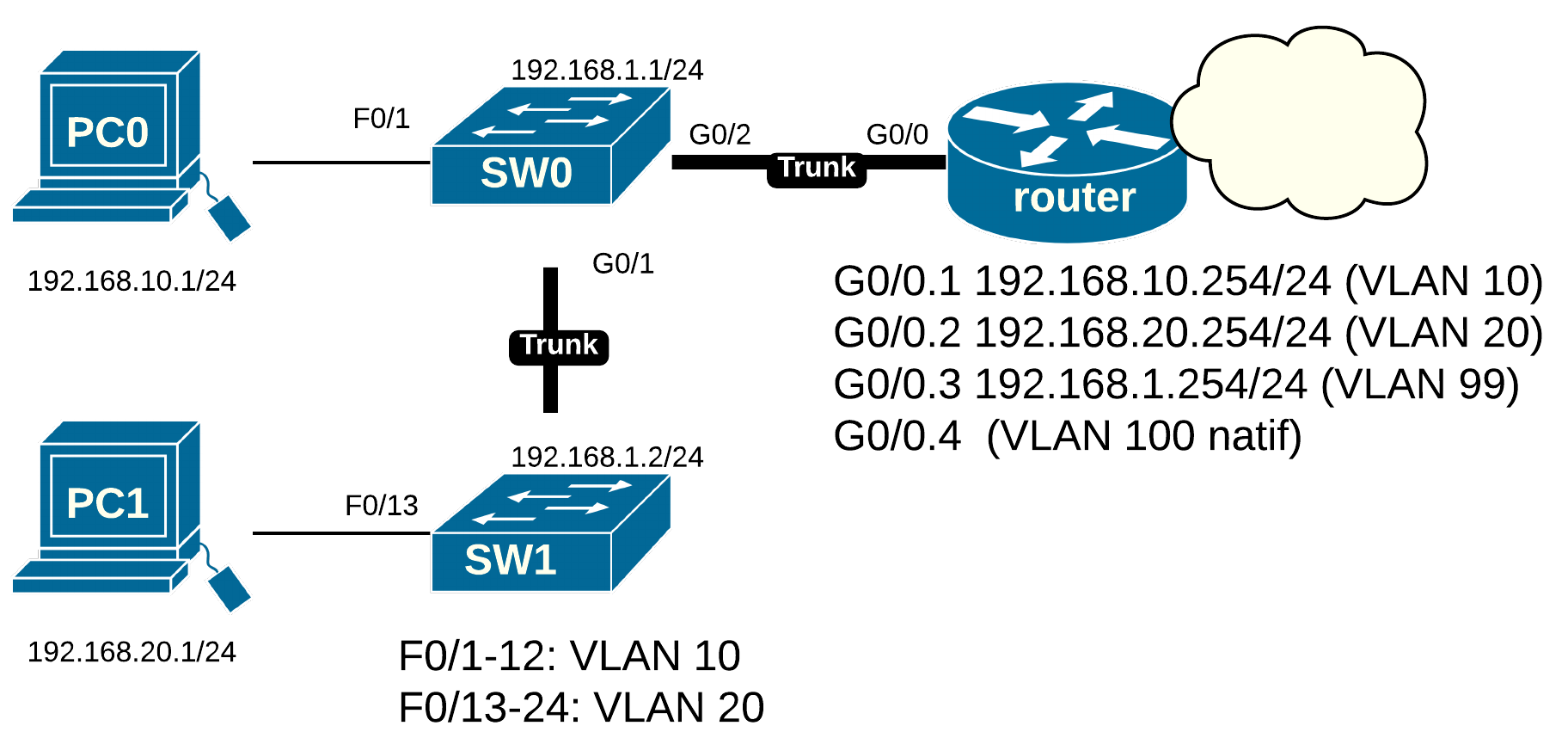

On vous demande de monter un prototype pour éprouver votre expérience des VLANs et du routage inter-VLANs avec du matériel Cisco. Vous disposez de deux commutateurs d’accès L2 C2960 et d’un routeur C2911 ou d’un commutateur L3 C3560.

Il s’agit d’un exercice portant sur la matière :

- Configuration des VLANs

- Routage inter-VLANs

Cette topologie comporte quatre VLANs :

- Un premier VLAN pour le trafic de données dénommé “DATA”, prenant l’ID 10.

- Un second VLAN pour le trafic de téléphonie IP dénommé “VOICE”, prenant l’ID 20.

- Un Troisième VLAN pour la Gestion des périphériques dénommé “MANAGEMENT”, prenant l’ID 99.

- Un dernier VLAN natif qui prend l’ID 100.

Les deux commutateurs se connectent respectivement entre eux par une liaison “trunk” sur le port G0/1; les douze premiers ports appartiennent au VLAN 10 et les douze derniers au VLAN 20. Enfin une liaison “trunk” est montée entre le port G0/2 du commutateur SW0 et le port G0/0 du routeur. Le VLAN 99 est reservé à des fins de gestion et ne dispose pas d’interface physique. Enfin, on changera l’ID du VLAN natif. Chaque VLAN disposera de sa passerelle dans sa plage IP, sauf le VLAN natif.

Il vous est demandé de configurer cette topologie et d’en faire le diagnostic.

Cet exercice fait suite aux présentations :

- Technologie Ethernet et Commutation

- Technologies VLAN

1.1. Topologie

Si un laboratoire réel est un exercice idéal, on trouvera la topologie Packet Tracer ici.

1.2. Plan d’adressage IPv4

| Réseaux | Plage d’adresses IP | Périphériques |

|---|---|---|

| DATA VLAN 10 | 192.168.10.0/24 | PC0 : DHCP ou statique (192.168.10.1/24) routeur Gi0/0.1 : 192.168.10.254/24 |

| VOICE VLAN 20 | 192.168.20.0/24 | PC1 : DHCP ou statique (192.168.20.1/24) routeur Gi0/0.2 : 192.168.20.254/24 |

| MANAGEMENT VLAN 99 | 192.168.1.0/24 | SW0 : 192.168.1.1/24 SW1 : 192.168.1.2/24 routeur Gi0/0.3 : 192.168.1.254/24 |

| NATIF VLAN 100 | - | routeur Gi0/0.4 |

1.3. Configuration des commutateurs

Sur les deux commutateurs SW0 et SW1 :

| Interface | Mode |

|---|---|

| interface Fa0/1-12 | mode “acces”, vlan 10 |

| interface Fa0/13-24 | mode “acces”, vlan 20 |

| interface Gi0/1 | mode “trunk” |

Uniquement sur le commutateur SW0 l’interface Gi0/2 connectée au routeur est en mode “trunk”.

Si vous utilisez des commutateurs IOSvL2, voici les interfaces à adapter :

| Interface | Mode |

|---|---|

| interface G1/0-3 | mode “acces”, vlan 10 |

| interface G2/0-3 | mode “acces”, vlan 20 |

| interface Gi0/1 | mode “trunk” |

1.4. Objectifs

Configuration des paramètres globaux (hostname, interface de gestion, ssh, enable secret, …)

Création des VLANs sur les commutateurs

Configuration des ports “access” et “trunk”

Activation du routage

Configuration des stations de travail

Diagnostic

2. Configuration des paramètres globaux

Respectivement sur SW0 et SW1 :

- Accès au mode de configuration globale

>enable

#configure terminal

(config)#

- Nom d’hôte

(config)#hostname SW0

- Nom du domaine

(config)#ip domain-name entreprise.lan

- Accès au mode privilège

(config)#enable secret cisco

- Création d’un compte d’administration

(config)#username admin secret cisco

- Création d’une clé RSA de 1024 bits

(config)#crypto key generate rsa

The name for the keys will be: SW0.entreprise.lan Choose the size of the key modulus in the range of 360 to 2048 for your General Purpose Keys. Choosing a key modulus greater than 512 may take a few minutes. How many bits in the modulus [512]:

2048

% Generating 2048 bit RSA keys, keys will be non-exportable...[OK]

- Configuration des lignes virtuelles et activation de SSH

(config)#ip ssh version 2

(config)#line vty 0 15

(config-line)#

- Authentification dans la base de données locale des utilisateurs

(config-line)#login local

- Activation de SSH comme seul protocole de console TCP/IP

(config-line)#transport input ?

all All protocols

lat DEC LAT protocol

nasi NASI protocol

none No protocols

pad X.3 PAD

rlogin Unix rlogin protocol

ssh TCP/IP SSH protocol

telnet TCP/IP Telnet protocol

udptn UDPTN async via UDP protocol

(config-line)#transport input ssh

- Filtrer des connexions sur base d’ACL IP

(config-line)#access-class ?

<1-199> IP access list

<1300-2699> IP expanded access list

WORD Access-list name

Switch(config-line)#access-class 1 ?

in Filter incoming connections

out Filter outgoing connections

- Fixer un délai d’inactivité de la console

(config-line)#exec-timeout ?

<0-35791> Timeout in minutes

(config-line)#exec-timeout 5 ?

<0-2147483> Timeout in seconds

<cr>

(config-line)#exec-timeout 5 20

- Fixer la taille de l’historique des commandes

(config-line)#history ?

size Set history buffer size

<cr>

- Faire en sorte que les messages de logs apparaissent dans la console de manière “synchrone” avec la frappe.

(config-line)#logging synchronous

- Fixer le niveau de privilège de la console

(config-line)#privilege level ?

<0-15> Default privilege level for line

- Sortir de la configuration des lignes virtuelles

(config-line)#exit

(config)#

2.2. Configuration statique de l’interface de gestion

Respectivement sur SW0 et SW1

L’interface de gestion du commutateur est attribuée au VLAN 99.

Cette interface sera “Line up” dès que le VLAN 99 sera créé et elle sera “Protocol up” quand une interface switchport (access ou trunk) sera associée au VLAN 99.

(config)#interface vlan 99

(config-if)#

- Configuration de l’adresse IP

(config-if)#ip address 192.168.1.1 255.255.255.0

- On prend garde de monter l’interface

(config-if)#no shutdown

- Sortir de la configuration d’interface VLAN 99

(config-if)#exit

(config)#

- Configuration de la passerelle soit l’adresse IP de l’interface du routeur qui est dans le VLAN 99.

(config)#ip default-gateway 192.168.1.254

- Configuration d’un serveur de nom (à condition d’en disposer en laboratoire)

(config)#ip name-server x.x.x.x

2.3. Enregistrement

Respectivement sur SW0 et SW1

(config)# ^Z

#

%SYS-5-CONFIG_I: Configured from console by console

copy running-config startup-config

Destination filename [startup-config]?* ↩

Building configuration...

[OK]

#

Vérification de la Configuration courante

Respectivement sur SW0 et SW1

show running-config

3. Création des VLANs sur les commutateurs

Cette étape à répéter sur chaque commutateur enregistre les VLANs dans une base de données locale contenue dans la mémoire flash vlan.dat (NOTE: Pour mettre totalement à zéro un commutateur, il faut non seulement effacer de la mémoire flash le fichier de configuration initiale config.text (startup-config) mais aussi le fichier vlan.dat.) :

# show flash:

Directory of flash:/

1 -rw- 4414921 <no date> c2960-lanbase-mz.122-25.FX.bin

2 -rw- 736 <no date> vlan.dat

64016384 bytes total (59600727 bytes free)

Respectivement sur SW0 et SW1 :

(config)#vlan 10

(config-vlan)#name DATA

(config-vlan)#exit

(config)#vlan 20

(config-vlan)#name VOICE

(config-vlan)#exit

(config)#vlan 99

(config-vlan)#name MANAGEMENT

(config-vlan)#exit

(config)#vlan 100

(config-vlan)#name NATIVE

3.1. Vérification des VLANs

# show vlan

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Fa0/1, Fa0/2, Fa0/3, Fa0/4

Fa0/5, Fa0/6, Fa0/7, Fa0/8

Fa0/9, Fa0/10, Fa0/11, Fa0/12

Fa0/13, Fa0/14, Fa0/15, Fa0/16

Fa0/17, Fa0/18, Fa0/19, Fa0/20

Fa0/21, Fa0/22, Fa0/23, Fa0/24

Gig0/1, Gig0/2

10 DATA active

20 VOICE active

99 MANAGEMENT active

100 NATIVE active

Pour l’instant tous les ports sont dans le VLAN 1.

3.2. Variante VTP

Cette étape n’est pas obligatoire. Au lieu de configurer les VLANs sur le second commutateur, on peut implémenter VTP :

- SW0 : VTP Server (mode par défaut)

- SW1 : VTP Client

- VTP domain : entreprise.lan

- VTP secret : cisco

- Diagnostic VTP

- Ajout d’un troisième commutateur VTP transparent

- Suppression, ajout d’un VLAN

(config)#vtp domain entreprise.lan

Changing VTP domain name from NULL to entreprise.lan

(config)#vtp password cisco

Setting device VLAN database password to cisco

(config)#vtp mode ?

client Set the device to client mode.

server Set the device to server mode.

transparent Set the device to transparent mode.

4. Configuration des ports “access” et “trunk”

Respectivement sur SW0 et SW1 :

4.1. Ports “access” VLAN 10

(config)#interface range f0/1-12

(config-if-range)#switchport mode access

(config-if-range)#switchport access vlan 10

(config-if-range)#spanning-tree portfast

%Warning: portfast should only be enabled on ports connected to a single host. Connecting hubs, concentrators, switches, bridges, etc... to this interface when portfast is enabled, can cause temporary bridging loops.

Use with CAUTION

%Portfast will be configured in 12 interfaces due to the range command

but will only have effect when the interfaces are in a non-trunking mode.

(config-if-range)#exit

4.2. Ports “access” VLAN 20

(config)#interface range f0/13-24

(config-if-range)#switchport mode access

(config-if-range)#switchport access vlan 20

(config-if-range)#spanning-tree portfast

%Warning: portfast should only be enabled on ports connected to a single host. Connecting hubs, concentrators, switches, bridges, etc... to this interface when portfast is enabled, can cause temporary bridging loops.

Use with CAUTION*

%Portfast will be configured in 12 interfaces due to the range command

but will only have effect when the interfaces are in a non-trunking mode.

(config-if-range)#exit

4.3. Vérifications des ports “access”

SW0# show vlan

...

#show interface switchport

Name: Fa0/1

Switchport: Enabled

Administrative Mode: static access

Operational Mode: static access

Administrative Trunking Encapsulation: dot1q

Operational Trunking Encapsulation: native

Negotiation of Trunking: Off

Access Mode VLAN: 10 (DATA)

Trunking Native Mode VLAN: 1 (default)

...

4.4. Ports “trunk”

Respectivement sur SW0 et SW1 :

(config)#interface G0/1

(config-if)#switchport mode trunk

(config-if)#switchport trunk native vlan 100

(config-if)#exit

Uniquement sur SW0 :

(config-if)#interface G0/2

(config-if)#switchport trunk native vlan 100

(config-if)#switchport mode trunk

4.5. Vérification des ports “trunk”

#show interface switchport

Name: Gig0/1

Switchport: Enabled

Administrative Mode: trunk

Operational Mode: trunk

Administrative Trunking Encapsulation: dot1q

Operational Trunking Encapsulation: dot1q

Negotiation of Trunking: On

Access Mode VLAN: 1 (default)

Trunking Native Mode VLAN: 100

Name: Gig0/2

Switchport: Enabled

Administrative Mode: trunk

Operational Mode: down

Administrative Trunking Encapsulation: dot1q

Operational Trunking Encapsulation: dot1q

Negotiation of Trunking: On

Access Mode VLAN: 1 (default)

Trunking Native Mode VLAN: 100

SW0#show interface trunk

Port Mode Encapsulation Status Native vlan

Gig0/1 on 802.1q trunking 100

Port Vlans allowed on trunk

Gig0/1 1-1005

Port Vlans allowed and active in management domain

Gig0/1 1,10,20,99,100

Port Vlans in spanning tree forwarding state and not pruned

Gig0/1 1,10,20,99,100

Des message de ce type peuvent apparaître :

%CDP-4-NATIVE_VLAN_MISMATCH: Native VLAN mismatch discovered on GigabitEthernet0/1 (100), with Switch GigabitEthernet0/1 (1).

Tant que le VLAN natif 100 n’est pas défini sur le Trunk vers SW1 (G0/1), ces messages apparaîtront. Un port Trunk ? Après avoir remis le vlan natif par défaut sur SW0, passez à SW1, on constate que le port G0/1 de SW1 est un port Trunk sans avoir configuré quoi que ce soit. En effet, DTP négocie par défaut le port en Trunk :

#show interfaces trunk

Port Mode Encapsulation Status Native vlan

Gig0/1 auto n-802.1q trunking 1

Port Vlans allowed on trunk

Gig0/1 1-1005

Port Vlans allowed and active in management domain

Gig0/1 1

Port Vlans in spanning tree forwarding state and not pruned

#show dtp

Global DTP information

Sending DTP Hello packets every 30 seconds

Dynamic Trunk timeout is 300 seconds

1 interfaces using DTP

Avec des paramètres par défaut un commutateur Cisco est très vulnérable ! Comment le désactiver ? En fixant le mode du port switchport mode access ou switchport mode trunk nonnegociate. En effet, les ports sont par défaut switchport mode dynamic auto.

5. Activation du routage

Cette dernière étape de configuration consiste en la configuration sur le routeur de l’interface F0/0 en interface supportant le “trunking” VLAN. L’interface physique est montée (up) sans adresse IP. Il s’agit de créer autant de sous-interfaces que de VLANs, d’associer chacune à un VLAN et de lui attribuer l’adresse IP correspondante.

De la sorte chaque VLAN va disposer d’une passerelle vers les autres réseaux connus du routeur. D’ailleurs on constatera que chaque sous-interface créée va remplir la table de routage.

Accessoirement, on peut activer sur le service DHCP pour configurer dynamiquement les PC0 et PC1.

5.1. Configuration du Trunk

Router>enable

Router#configure terminal

Router(config)#interface G0/0

Router(config-if)#no ip address

Router(config-if)#no shut

Router(config-if)#interface G0/0.1

Router(config-subif)#encapsulation dot1q 10

Router(config-subif)#ip address 192.168.10.254 255.255.255.0

Router(config-subif)#exit

Router(config)#interface G0/0.2

Router(config-subif)#encapsulation dot1q 20

Router(config-subif)#ip address 192.168.20.254 255.255.255.0

Router(config-subif)#exit

Router(config)#interface G0/0.3

Router(config-subif)#encapsulation dot1q 99

Router(config-subif)#ip address 192.168.1.254 255.255.255.0

Router(config)#interface G0/0.4

Router(config-subif)#encapsulation dot1q 100 native

Router(config-subif)#exit

Router(config)#^Z

Router#copy running-config startup-config

5.2. Vérification de la configuration du routeur

Router#show ip interface brief

Interface IP-Address OK? Method Status Protocol

GibabitEthernet0/0 unassigned YES unset up up

GibabitEthernet0/0.1 192.168.10.254 YES manual up up

GibabitEthernet0/0.2 192.168.20.254 YES manual up up

GibabitEthernet0/0.3 192.168.1.254 YES manual up up

GibabitEthernet0/0.4 unassigned YES manual up up

GibabitEthernet0/1 unassigned YES unset administratively down down

Vlan1 unassigned YES unset administratively down down

Router#show ip route

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP

i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area

* - candidate default, U - per-user static route, o - ODR

P - periodic downloaded static route

Gateway of last resort is not set

192.168.1.0/24 is variably subnetted, 2 subnets, 2 masks

C 192.168.1.0/24 is directly connected, GigabitEthernet0/0.3

L 192.168.1.254/32 is directly connected, GigabitEthernet0/0.3

192.168.10.0/24 is variably subnetted, 2 subnets, 2 masks

C 192.168.10.0/24 is directly connected, GigabitEthernet0/0.1

L 192.168.10.254/32 is directly connected, GigabitEthernet0/0.1

192.168.20.0/24 is variably subnetted, 2 subnets, 2 masks

C 192.168.20.0/24 is directly connected, GigabitEthernet0/0.2

L 192.168.20.254/32 is directly connected, GigabitEthernet0/0.2

5.3. Configuration du service DHCP sur le routeur

Router(config)#ip dhcp pool VLAN10

Router(dhcp-config)#network 192.168.10.0 255.255.255.0

Router(dhcp-config)#default-router 192.168.10.254

Router(dhcp-config)#dns-server x.x.x.x

Router(dhcp-config)#exit

Router(config)#ip dhcp pool VLAN20

Router(dhcp-config)#default-router 192.168.20.254

Router(dhcp-config)#network 192.168.20.0 255.255.255.0

Router(dhcp-config)#dns-server x.x.x.x

Router(dhcp-config)#exit

5.4. Configuration d’un commutateur multicouches

On conseillera d’utiliser un commutateur L3 multicouches (C3560) au lieu. Les trois passerelles sont créées à partir des interfaces SVI (VLANx). Elles se montent automatiquement dès leur création.

>enable

#configure terminal

(config)#vlan 10

(config-vlan)#name DATA

(config-vlan)#exit

(config)#vlan 20

(config-vlan)#name VOICE

(config-vlan)#exit

(config)#vlan 99

(config-vlan)#name MANAGEMENT

(config)#vlan 100

(config-vlan)#name NATIVE

(config-vlan)#exit

(config)#interface vlan 10

(config-if)#ip address 192.168.10.254 255.255.255.0

(config-if)#exit

(config)#interface vlan 20

(config-if)#ip address 192.168.20.254 255.255.255.0

(config-if)#exit

(config)#interface vlan 99

(config-if)#ip address 192.168.1.254 255.255.255.0

(config-if)#exit

(config)#int g0/1

(config-if)#switchport trunk native vlan 100

(config-if)#exit

(config)#ip routing

Veuillez à ne pas oublier d’activer le routage IPv4

5.5. Vérification sur le commutateur multicouches

#show ip route

Codes: C - connected, S - static, I - IGRP, R - RIP, M - mobile, B - BGP

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area

N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2

E1 - OSPF external type 1, E2 - OSPF external type 2, E - EGP

i - IS-IS, L1 - IS-IS level-1, L2 - IS-IS level-2, ia - IS-IS inter area

* - candidate default, U - per-user static route, o - ODR

P - periodic downloaded static route

Gateway of last resort is not set

C 192.168.1.0/24 is directly connected, Vlan99

C 192.168.10.0/24 is directly connected, Vlan10

C 192.168.20.0/24 is directly connected, Vlan20

#show interface trunk

Port Mode Encapsulation Status Native vlan

Gig0/1 auto n-802.1q trunking 1

Port Vlans allowed on trunk

Gig0/1 1-1005

Port Vlans allowed and active in management domain

Gig0/1 1,10,20,99,100

Port Vlans in spanning tree forwarding state and not pruned

Gig0/1 1,10,20,99,100

6. Configuration des stations de travail et dépannage

6.1. Configuration des stations de travail

Les stations de travail PC0 et PC1 sont à configurer en client DHCP. Leurs paramètres IP sont dynamiquement attribués par le routeur dans cette topologie. À partir du routeur, on peut voir les baux attribués.

Router#show ip dhcp binding

IP address Client-ID/ Lease expiration Type

Hardware address

192.168.10.1 0090.2B12.7E97 -- Automatic

192.168.20.1 0040.0BA5.6964 -- Automatic

6.2. Dépannage global

Diagnostic global avec les commandes ping et tracert/traceroute (NOTE: On prendra garde d’ouvrir le pare-feu intégré de Windows.) :

| Diagnostic | Résultat |

|---|---|

| PC0 → 192.168.10.254 | |

| PC0 → PC1 | |

| PC0 → SW0 | |

| PC0 → SW1 | |

| PC1 → 192.168.20.254 | |

| PC1 → PC0 | |

| PC0 → SW0 | |

| PC0 → SW1 |

6.3. Résumé des commandes diagnostic VLANs

show interface G0/0 switchport

show vlan

show interface switchport

show interface trunk

7. Compléments

7.1. Activation du NAT44 sur le routeur

(config)#int G0/1

(config-if)#ip nat outside

(config-if)#description interface WAN

(config-if)#ip address dhcp

(config-if)#no shutdown

(config-if)#exit

(config)#int G0/0.1

(config-subif)#ip nat inside

(config-if)#exit

(config)#int G0/0.2

(config-subif)#ip nat inside

(config-if)#exit

(config)#access-list 1 permit 192.168.10.0 0.0.0.255

(config)#access-list 1 permit 192.168.20.0 0.0.0.255

(config)#ip nat inside source list 1 interface G0/1 overload

7.2. Activation d’IPv6 dans le LAN

…