Objectifs de certification

CCNA 200-301

1.11 Décrire les principes des réseaux sans-fil

- 1.11.a Nonoverlapping Wi-Fi channels

- 1.11.b SSID

- 1.11.c RF

- 1.11.d Encryption

1.1 Expliquer le rôle et la fonction des composants réseau

- 1.1.a Routers

- 1.1.b Commutateurs (switches) L2 et L3

- 1.1.c Pare-feu NG (Next-generation firewalls) et IPS

- 1.1.d Point d’accès (Access points)

- 1.1.e Controlleurs (Cisco DNA Center and WLC)

- 1.1.f Points terminaux (Endpoints)

- 1.1.g Serveurs

Topologies IEEE 802.11

Le standard IEEE 802.11 désigne une série de composants qui prennent des rôles dans la transmission du trafic sans-fil et au sein de l’infrastructure. Ces éléments sont regroupés logiquement dans des topologies qui permettent d’organiser la transmission du trafic. Parmi les concepts étudiés ici, on citera les modes Indepedant BSS (IBSS) et le mode infrastructure, les topologies BSS, le DS, l’ESS et les identifiants SSID et BSSID.

1. Service Set et SSID

Dans les technologies WLAN IEEE 802.11 / Wi-Fi, un “Service Set” ou “ensemble de services” est un groupe logique de périphériques radios faisant partie d’un réseau identifié par un nom appelé le SSID (Service Set Identifier) et qui partagent des paramètres L2/L3 comme un VLAN et un bloc d’adresses IP.

Les stations désignent les ordinateurs du réseau WLAN ou d’autres types de clients. Les point d’accès, point de centralisation physique des communications sans fil est aussi appelé “station de base”.

Le SSID (Service Set Identifier) peut être long de 32 octets, il est entièrement paramétrable et il est intelligible, contrairement au BSSID. Le SSID est diffusé par les stations grâce des trames de balises (beacon) pour annoncer la présence d’un réseau.

Les paramètres L2/L3 que se partagent les stations qui sont connectées à un même SSID sont des paramètres d’authentification et de chiffrement et de domaine de broadcast (VLANs, adressage IPv4/IPv6).

2. Types de topologies IEEE 802.11

On trouve deux types (modes ou topologies) de réseau :

- Mode infrastructure

- Mode ad-hoc, BSS indépendant (IBSS)

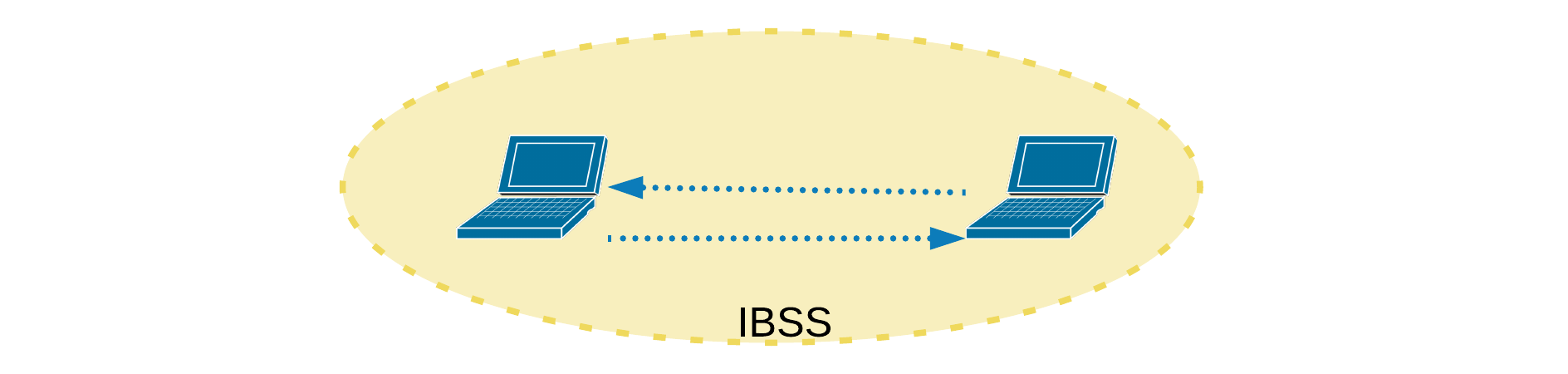

3. BSS indépendant (IBSS, réseaux ad-hoc)

Dans un réseau indépendant, BSS indépendant (IBSS, réseau ad-hoc) on n’utilise aucun point d’accès, les stations communiquent directement entre elles. De tels réseaux sont généralement mis en place pour quelques stations et une courte période.

4. Composants 802.11 infrastructure.

Un réseau sans fil en mode infrastructure conforme à la norme IEEE 802.11 comprend des composants essentiels :

- les stations de base,

- le support de transmission sans fil (l’air)

- et le système de distribution (DS).

Les stations désignent les ordinateurs du réseau WLAN ou d’autres types de clients.

Les stations de base, ou points d’accès (AP), servent de “ponts” (L2) pour la communication entre les stations entre elles et entre les stations et les hôtes externes au réseau sans fil via le système de distribution (DS).

À l’origine, la fonctionnalité d’un point d’accès se trouvait dans un seul périphérique, mais elle peut également être divisée en points d’accès “légers” (Lightweight APs) et en contrôleurs de points d’accès (WLC).

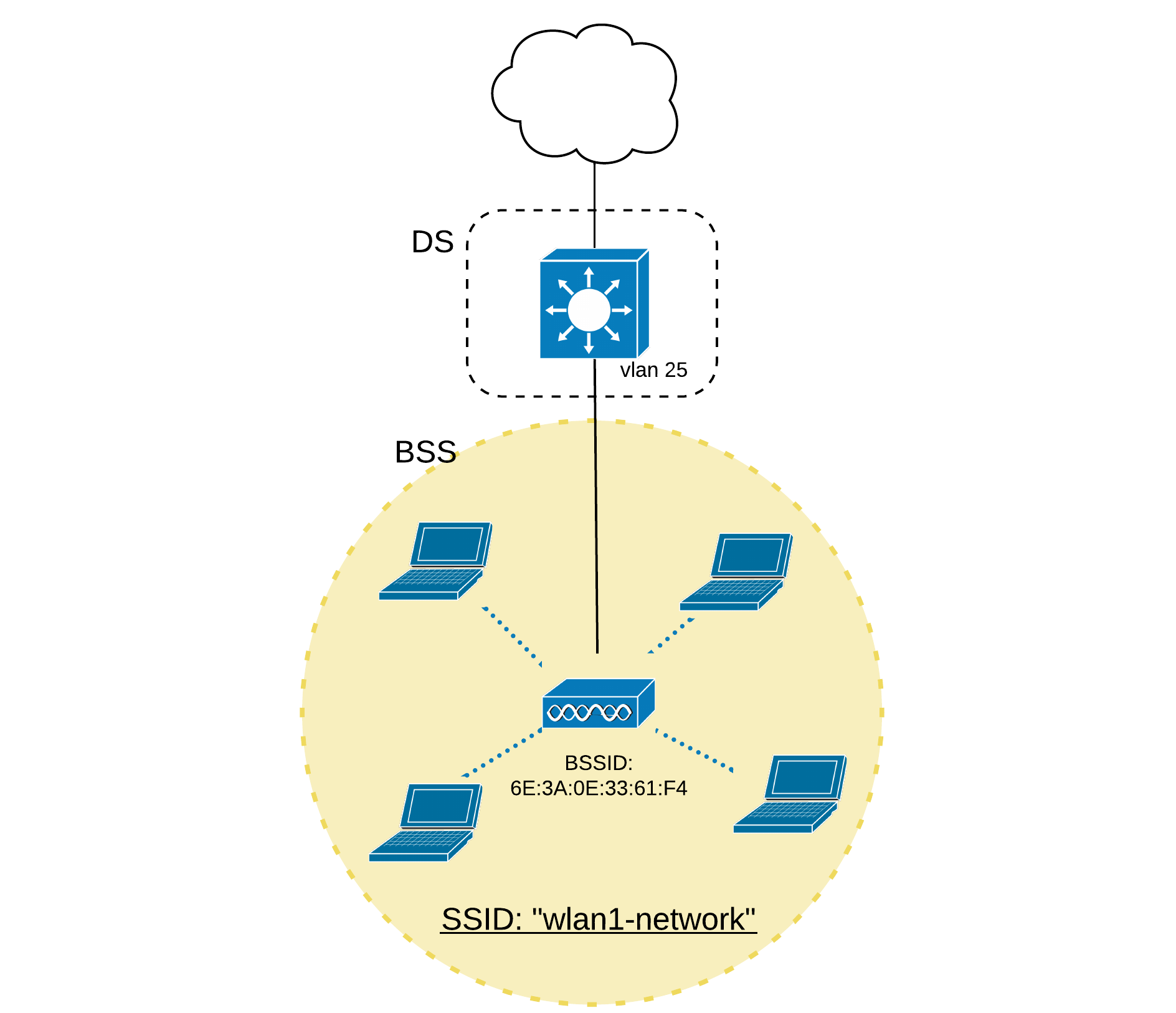

Le “système de distribution” ou DS a pour tâche de permettre la communication entre les points d’accès (AP) et le monde extérieur ou entre les points d’accès. Le protocole IEEE 802.11 ne définit pas la nature du DS.

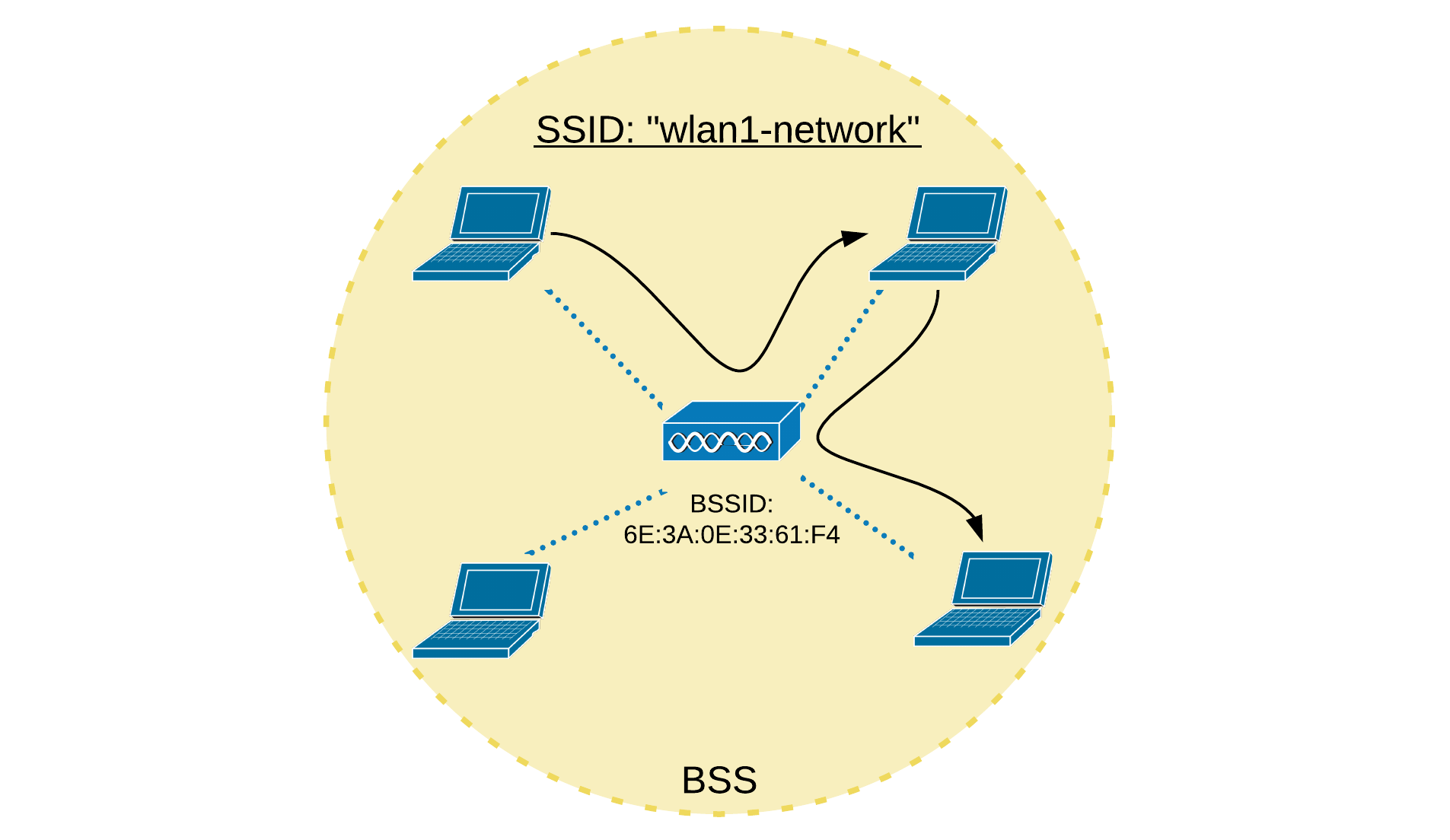

5. Réseau d’infrastructure (infrastructure BSS)

La base d’un réseau sans fil est l’ensemble de services de base (Basic Service Set), un BSS :

- Un groupe de stations communiquant entre elles par l’intermédiaire d’un point d’accès (Access Point, AP)

- Communiquant dans la zone de service de base (BSA, “Basic Service Area”), un espace défini par les caractéristiques de propagation des ondes radio.

Ce type de topologie nécessite l’utilisation de points d’accès (Access Point, AP), que l’on appelle aussi une station de base.

Une station est alors considérée comme connectée au réseau si elle est associée au point d’accès.

Le BSA (“Basic Service Area”) est définit comme étant la zone couverte par les zones d’émission et de réception radio des stations. Celles-ci fonctionnent alors sur les mêmes bandes de fréquence.

Ainsi, une communication de station à de station passe par un point central ce qui réduit les problèmes typiques d’un réseau ad hoc.

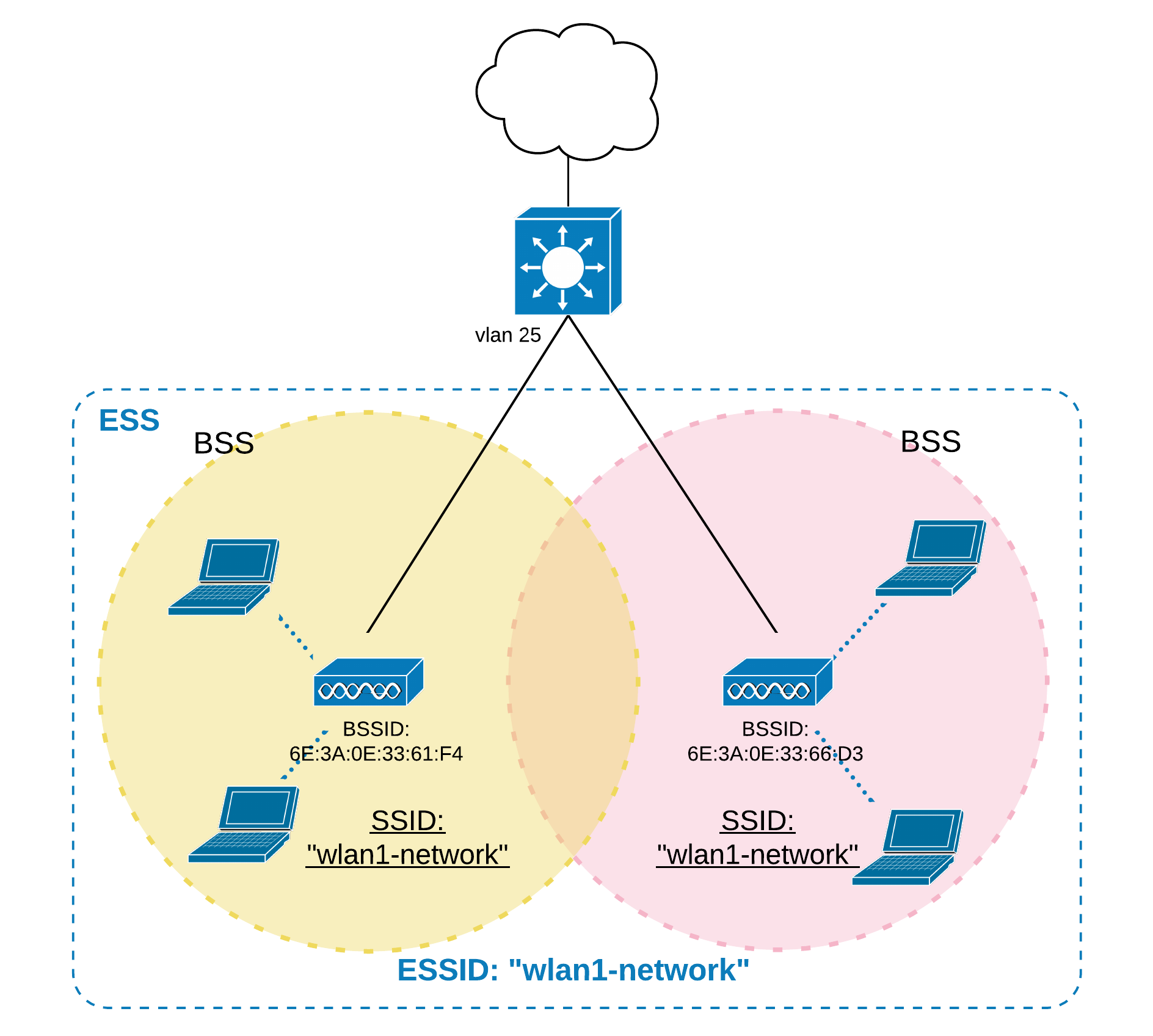

Chaque ensemble de services de base (BSS) a son propre identifiant unique, un BSSID, qui est un identifiant unique de 48 bits qui suit les conventions d’adresses MAC.

7. Système de distribution (DS)

Le système de distribution établit la connexion entre le réseau filaire Ethernet et le réseau sans fil sur un plan logique, agissant de la sorte comme un pont vers le réseau Wi-Fi.

Dans le cas d’un ESS avec plusieurs APs, le système de distribution (DS) est également responsable de la connexion entre des points d’accès entre eux ; il regroupe alors plusieurs BSS dans un même ESS.

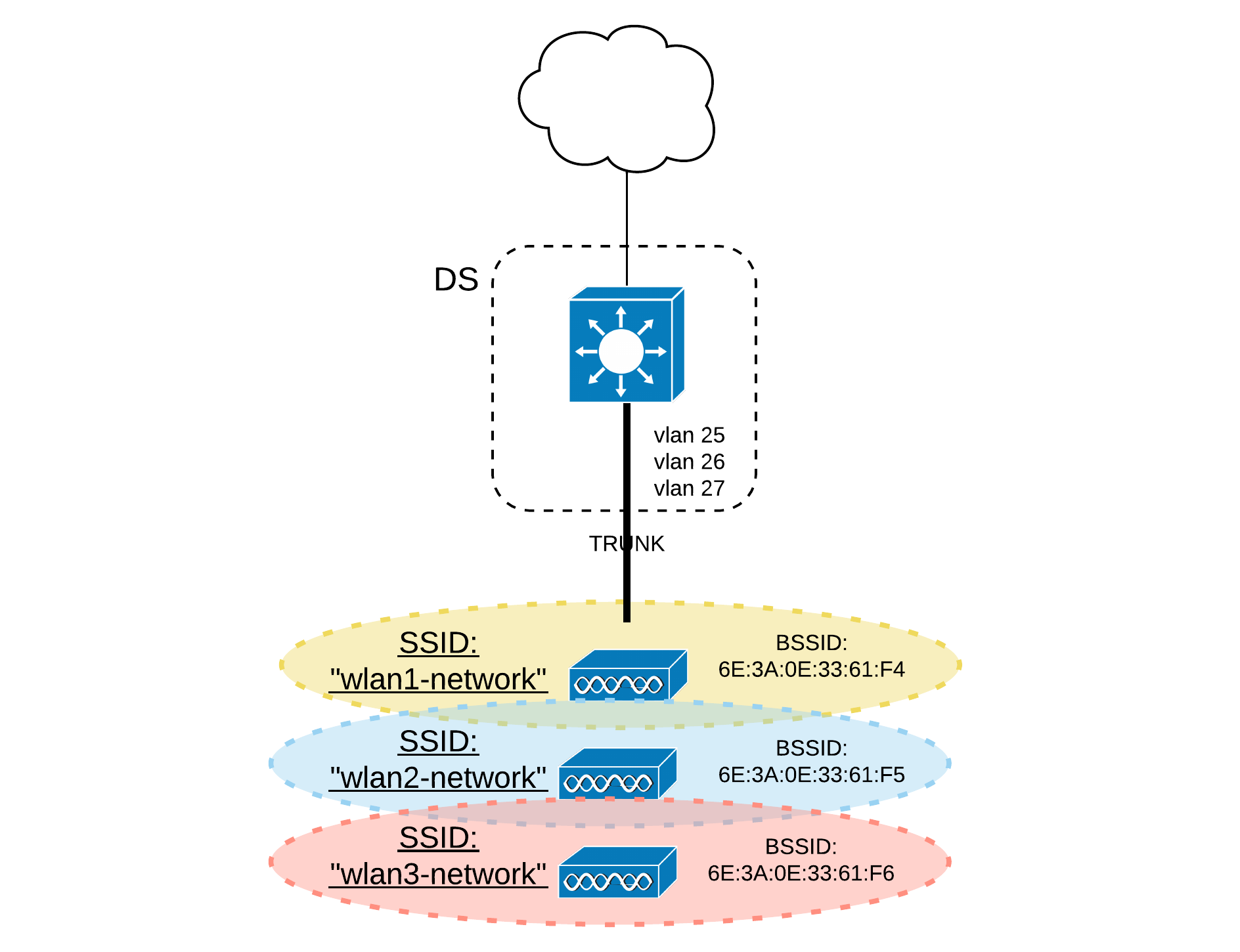

8. Multi-BSS

On peut utiliser un seul point d’accès (AP) pour gérer plusieurs réseaux, “multi-SSID”, “multi-BSS” ou “APs virtuels”. Une “station de base” physique simule un ensemble de “stations de base” avec différentes configurations, notamment protocolaires ou de sécurité. Une possibilité de structuration du réseau est la combinaison de ces différents domaines avec des VLANs associés. L’espace physique est le même et il est partagé entre les réseaux logiques. Autrement dit, multiplier les SSIDs n’augmente pas la capacité du réseau.

9. ESS, ensemble de services étendus

Un “ensemble de services étendus” (ESS) est utilisé pour étendre les BSS. Plusieurs BSS peuvent être combinés dans un même ESS. Un ESS est l’abstraction logique de plus haut niveau d’un réseau dans la spécification 802.11. Chaque point d’accès desservant un BSS dans un ESS communique avec les autres BSS (chacun étant desservi par d’autres AP) via un réseau fédérateur faisant partie du système de distribution (DS).

Un ESS est identifié par un identifiant unique, le SSID (Service Set Identifier). Cet identifiant peut être long de 32 octets, il est entièrement paramétrable et il est intelligible, contrairement au BSSID. Le SSID est diffusé par les stations grâce des trames de balises (beacon) pour annoncer la présence d’un réseau.

10. Connexion à un ensemble de services

Dans un réseau filaire de type Ethernet, il suffira de placer le connecteur dans une prise appropriée et la connectivité de couche 2 sera assurée. Dans un réseau Wi-Fi, la connectivité passera par une série d’étapes en vue d’authentifier et d’associer les partenaires de la communication.

Une station est “connectée” si elle est authentifiée et associée comme si on venait de connecter une carte Ethernet au port d’un commutateur.1

11. balisage (beacon) et réponse de sondage (probe responses)

Pour trouver un réseau sans fil, quand un client sans fil démarre, il tente d’abord de trouver un BSS disponible. Ce processus est appelé recherche (scanning). La recherche intervient avant tout autre processus. Le sondage peut être actif ou passif. Il engage trois types de trames de gestion2 que sont :

- les trames de balisage (beacon),

- les trames de requête de sondage (probe requests),

- les trames de réponse de sondage (probe responses).

12. Authentification

Le standard IEEE 802.11 connait deux types d’authentification dont une seule est encore utilisée aujourd’hui : l’authentification “Open System Authentication” qui est une authentification ouverte. Le protocole IEEE 802.11 embarque nativement une autre méthode d’authentification et de chiffrement extrêmement faible : le WEP qu’il ne faut plus utiliser aujourd’hui.

D’autres protocoles formalisés dans le standard IEEE 802.11i mettent en oeuvre des mécanismes d’authentification et de chiffrement sur les réseaux sans fil bien plus robustes. Aujourd’hui, on utilisera le protocole WPA dans une de ces versions WPA, WPA2 ou WPA3 et dans l’une de ses variantes Personal dont partage la clé (Pre-Shared Key) ou Enterprise avec authentification et une génération des clés de chiffrement centralisées grâce à des protocoles comme IEEE 802.1X, EAP et Radius.

Dans la suite de la connexion à un ensemble de services à partir d’une station de travail Wi-Fi, d’autres mécanismes d’authentification et de chiffrement pourraient donc intervenir.

IEEE 802.11 conçoit des trames de gestion, des trames de contrôle et des trames de données ↩