Objectifs de certification

CCNA 200-301

1.13 Décrire les concepts de la commutation (switching)

- 1.13.a MAC learning et aging

- 1.13.b Frame switching

- 1.13.c Frame flooding

- 1.13.d MAC address table

1.3 Comparer les interfaces physiques et les types de câble

- 1.3.a Fibre monmode (Single-mode) et fibre multimode, cuivre

- 1.3.b Connexions (Ethernet shared media et point-to-point)

- 1.3.c Concepts sur PoE

1.4 Identifier les problèmes d’interface et de câbles (collisions, errors, mismatch duplex, et/ou speed)

5.3 Configurer l’accès aux périphériques avec des mots de passe

Lab configuration initiale d’un commutateur Cisco en IOS

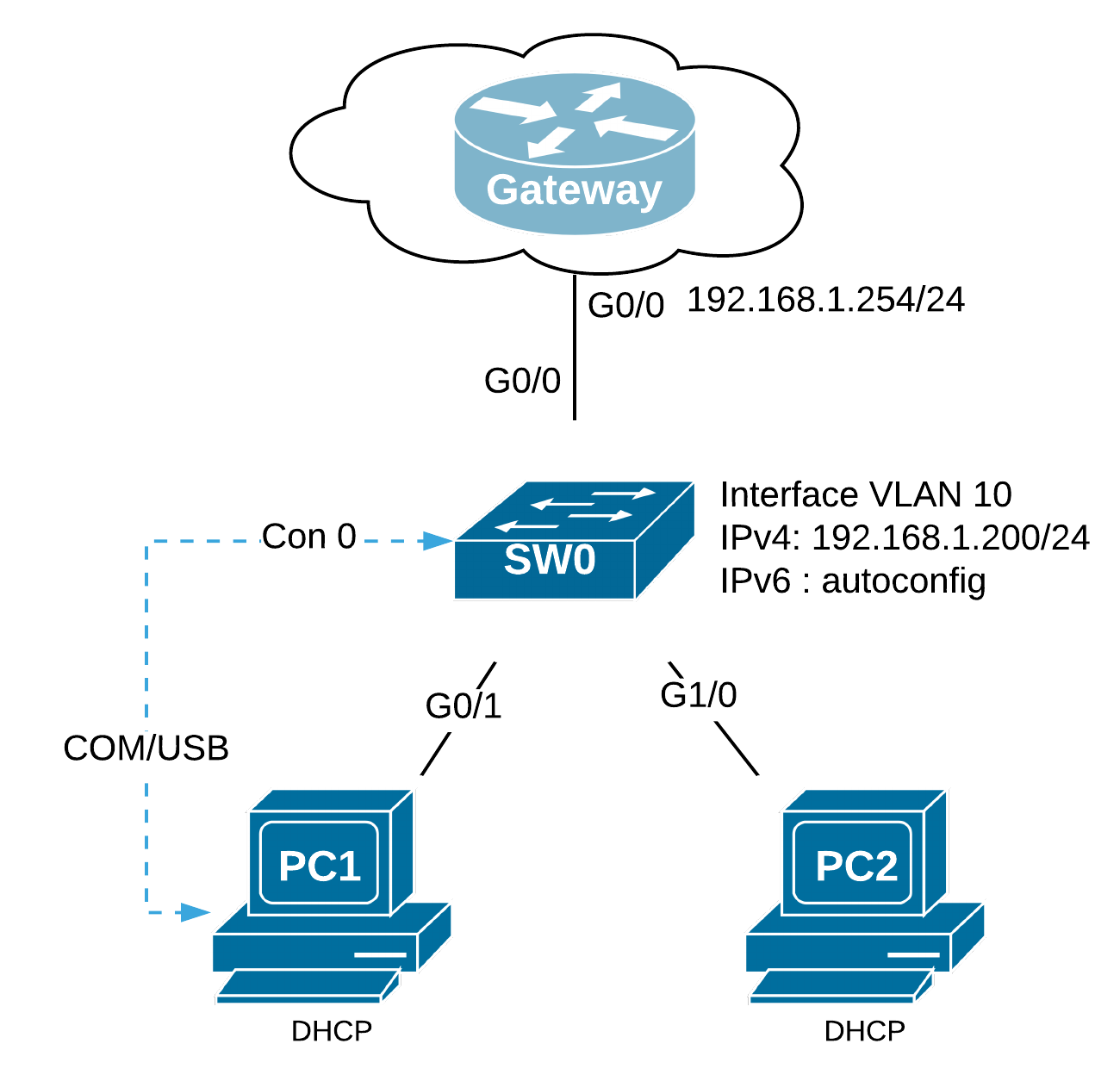

On trouvera ici un exercice pratique (un lab) de départ de configuration initiale d’un commutateur Cisco pour lui attribuer des paramètres de gestion (adresses IPv4 et IPv6, passerelles, SSHv2) et désactiver ou déplacer les ports d’accès dans un autre VLAN que le VLAN1.

1. Topologie de base

Un commutateur Cisco qui démarre sur le réseau, lors d’un cas simple comme celui qui est proposé ici, est immédiatement fonctionnel. Toutefois, il sera nécessaire de le configurer en mode console pour lui attribuer des paramètres de gestion (adresses IPv4 et IPv6, passerelles, SSH v2). Mais surtout, pour des raisons de sécurité, il sera indispensable de désactiver tous les ports inutilisés et d’éviter le VLAN 1 par défaut. Dans cet exercice de laboratoire, on présume l’existence d’une passerelle qui fournit un accès Internet et tous les services associés.

1.1. Préalable

Au préalable, on ira lire les documents du chapitre 2. Cisco IOS CLI qui exposent la nature de l’IOS Cisco, le document qui explique mettre en place un environnement d’exercice avec GNS3, celui qui expose les méthodes de connexion à un commutateur Cisco et enfin, une initiation à l’environnement en ligne de commande Cisco IOS.

Pour monter cette topologie, on fera référence au fichier de configuration du routeur de l’exercice pratique 4.7. Lab vérifications et analyses TCP/IP qui offre les services IPv6 et DHCP nécessaires. La connexion au nuage NAT de GNS3 peut aussi convenir.

1.2. Ressources requises

- 1 routeur IOSv Software (VIOS-ADVENTERPRISEK9-M), Version 15.6(2)T, RELEASE SOFTWARE (fc2)

- 1 commutateur (vios_l2 Software (vios_l2-ADVENTERPRISEK9-M), Experimental Version 15.2(20170321:233949))

- 1 PC (Centos 7 KVM ou Ubuntu Docker)

- (Câbles de console pour configurer les périphériques Cisco IOS via les ports de console)

- Câbles Ethernet conformément à la topologie

1.3. Objectifs de l’exercice pratique

- Vérifier une configuration par défaut

- Configurer globalement le commutateur (nom, mot de passe).

- Configurer et sécuriser l’accès SSH avec un compte d’administration et une bannière.

- Configurer une interface de gestion en IPv4 et en IPv6 et définir une passerelle par défaut.

- Configurer les ports du commutateur.

- Enregistrer la configuration du commutateur.

- Dépanner la topologie à partir du commutateur.

- Établir une connexion SSH avec le commutateur.

- Vérifier les statuts L1, L2 et L3 des interfaces du commutateur.

1.4. Périphériques et connexions

| Périphérique 1 | Interface | Interface | Périphérique 2 | Réseau partagé |

|---|---|---|---|---|

| Internet | nat0 | G0/1 | - | - |

| gateway | G0/1 | nat0 | Internet | WAN |

| gateway | G0/0 | G0/0 | SW0 | LAN |

| SW0 | G0/0 | G0/0 | Gateway | LAN |

| SW0 | G0/1 | eth0 | PC1 | LAN |

| SW0 | G1/0 | eth0 | PC2 | LAN |

1.5. Description de l’activité

Seuls les ports du module 0 (de Gi0/0 à Gi0/3) et du module 1 (de Gi1/0 à Gi1/3) du commutateur sont activés dans le VLAN 10 en mode “access” et “Spanning-Tree Portfast”. Les ports du module 2 (de Gi2/0 à Gi2/3) et du module 3 (de Gi3/0 à Gi3/3) du commutateur sont désactivés (“shutdown”).

Par défaut, les ports du commutateur sont dans le VLAN 1. Pour se passer du VLAN 1, soit on désactive les ports concernés, soit on les place dans un VLAN créé sur le commutateur à cet effet, ici le VLAN 10. On rappellera qu’un VLAN est une instance de commutation virtuelle. Ici, on en crée une seule pour tous les ports du commutateur qui doivent communiquer entre eux.

Afin de gérer le commutateur à travers une connexion SSH, il sera nécessaire de créer une interface de gestion SVI (“Switched Virtual Interface”) au numéro 10 qui se réceptionnera tout le trafic pour l’adresse IPv4 192.168.1.200/24 et une adresse IPv6 autoconfigurée. La passerelle IPv4 est 192.168.1.254. Elle est supposée et elle déjà configurée.

Les ports en mode “acces” et “Spanning-Tree Portfast” sont des ports qui connectent des stations de travail. Pour la simplicité de l’exercice, le port G0/0 du commutateur qui connecte le routeur est laissé dans cette configuration (ce qui n’est pas recommandé).

2. Examen de la configuration par défaut

Avant toute chose, il est utile de vérifier la configuration par défaut d’un commutateur Cisco.

Par défaut, toutes les interfaces sont :

switchportswitchport access vlan 1no switchport nonegotiateno shutdown

Cela signifie que toutes les interfaces sont uniquement des ports physiques d’un VLAN 1 (switchport access vlan 1) gérés par DTP (no switchport nonegotiate) et qu’elles sont toutes activées (no shutdown).

Ces paramètres peuvent être vérifiés de différentes manières en Cisco IOS.

| Sortie | Commande IOS |

|---|---|

| Table VLANs | show vlan brief |

| Etat des interfaces | show interfaces GigabitEthernet0/0 |

| Synthèse des interfaces (L1/L2) | show interfaces status |

| Synthèse des interfaces (L1/L2/3) | show ip interface brief |

| Configuration des interfaces | show running-config all | section interface GigabitEthernet0/0 |

| Configuration Switchport | show interfaces switchport |

2.1. Table des VLANS

La commande show vlan brief offre un aperçu rapide des ports disponibles dans un VLAN. Notez ici le VLAN 1 nommé “default” ainsi que des numéros de VLANs réservés (de 1002 à 1005). Toutes les interfaces appartiennent par défaut à ce VLAN 1.

Switch#show vlan brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Gi0/0, Gi0/1, Gi0/2, Gi0/3

Gi1/0, Gi1/1, Gi1/2, Gi1/3

Gi2/0, Gi2/1, Gi2/2, Gi2/3

Gi3/0, Gi3/1, Gi3/2, Gi3/3

1002 fddi-default act/unsup

1003 token-ring-default act/unsup

1004 fddinet-default act/unsup

1005 trnet-default act/unsup

2.2. Etat, Statut et synthèse des interfaces

La commande show interfaces status offre une vue synthétique de toutes les interfaces sur leur connexion (L1), leur VLAN, le mode, la vitesse et le type.

On ne sera pas étonné de trouver trois interfaces connectées :

Switch#show interfaces status | include connected

Gi0/0 connected 1 a-full auto RJ45

Gi0/1 connected 1 a-full auto RJ45

Gi1/0 connected 1 a-full auto RJ45

Pour des paramètres “Line Status”, “Line Protocol” et d’adresse IPv4, on retiendra la commande IOS show ip interface brief.

Switch#show ip interface brief | include up

GigabitEthernet0/0 unassigned YES unset up up

GigabitEthernet0/1 unassigned YES unset up up

GigabitEthernet1/0 unassigned YES unset up up

Enfin, la commande show interfaces offre un diagnostic plus poussé sur des statistiques de couche 1 (L1) en fin de sortie.

Switch#show interfaces GigabitEthernet0/0

GigabitEthernet0/0 is up, line protocol is up (connected)

Hardware is iGbE, address is 0c6c.96db.2100 (bia 0c6c.96db.2100)

MTU 1500 bytes, BW 1000000 Kbit/sec, DLY 10 usec,

reliability 253/255, txload 1/255, rxload 1/255

Encapsulation ARPA, loopback not set

Keepalive set (10 sec)

Auto Duplex, Auto Speed, link type is auto, media type is RJ45

output flow-control is unsupported, input flow-control is unsupported

ARP type: ARPA, ARP Timeout 04:00:00

Last input 00:00:00, output 00:00:00, output hang never

Last clearing of "show interface" counters never

Input queue: 0/75/0/0 (size/max/drops/flushes); Total output drops: 0

Queueing strategy: fifo

Output queue: 0/0 (size/max)

5 minute input rate 0 bits/sec, 0 packets/sec

5 minute output rate 0 bits/sec, 0 packets/sec

179 packets input, 18100 bytes, 0 no buffer

Received 23 broadcasts (23 multicasts)

39 runts, 0 giants, 0 throttles

39 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored

0 watchdog, 23 multicast, 0 pause input

529 packets output, 45626 bytes, 0 underruns

0 output errors, 0 collisions, 2 interface resets

0 unknown protocol drops

0 babbles, 0 late collision, 0 deferred

0 lost carrier, 0 no carrier, 0 pause output

0 output buffer failures, 0 output buffers swapped out

2.3. Configuration des interfaces

La configuration telle que paramétrée se trouve dans le fichier running-config.

Switch#show running-config all | section interface GigabitEthernet0/0

interface GigabitEthernet0/0

switchport

switchport access vlan 1

no switchport nonegotiate

no switchport protected

no switchport port-security mac-address sticky

no ip arp inspection trust

ip arp inspection limit rate 15 burst interval 1

ip arp inspection limit rate 15

load-interval 300

carrier-delay 2

no shutdown

tx-ring-limit 2048

tx-queue-limit 2048

negotiation auto

...

On y apprend que les interfaces sont des interfaces switchport négociées par DTP. La commande show interfaces switchport offre d’autres détails.

Switch#show interfaces switchport

Name: Gi0/0

Switchport: Enabled

Administrative Mode: dynamic auto

Operational Mode: static access

Administrative Trunking Encapsulation: negotiate

Operational Trunking Encapsulation: native

Negotiation of Trunking: On

Access Mode VLAN: 1 (default)

Trunking Native Mode VLAN: 1 (default)

Administrative Native VLAN tagging: enabled

...

3. Configuration globale

Toutes les commandes de configuration s’exécutent ici en mode de configuration globale (config)#.

Nous voulons faire de ce commutateur un véritable commutateur L2, or par défaut le routage IPv4 est activé l’image d’un vIOS-L2 :

Switch#show running-config all | include ip routing

ip routing protocol purge interface

ip routing

Pour désactiver le routage IPv4, on encode la commande no ip routing en configuration globale.

Switch#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#no ip routing

3.1. Configuration du nom du périphérique

Switch(config)#hostname SW0

3.2. Configuration du mot de passe privilège

SW0(config)#enable secret testtest

Vérification du mot de passe dans la configuration courante.

SW0(config)#do show run | include enable secret

enable secret 5 $1$VRPj$Zedd82KU72UbV8qaJ4/Ut0

Par défaut le mot de passe “enable” est chiffré en MD5.

Quels sont les autres algorithmes de chiffrement disponibles dans cette version d’IOS ?

SW0(config)#enable algorithm-type ?

md5 Encode the password using the MD5 algorithm

scrypt Encode the password using the SCRYPT hashing algorithm

sha256 Encode the password using the PBKDF2 hashing algorithm

Finalement, on peut chiffrer le mot de passe en SHA256.

SW0(config)#enable algorithm-type sha256 secret testtest

SW0(config)#do show run | include enable secret

enable secret 8 $8$VFFgMwf75tN03c$1dkzDKckXIkMYjRDx.r3u4DFYqLX6L0R7IajwPaOkTw

3.3. Chiffrement automatique de tous les mots de passe

La commande service password-encryption applique automatiquement l’algorithme de Vigenere à des fins de discrétion pour cacher des mots de passes en clair dans une configuration. Il s’agit d’une première mesure de protection à une époque où les algorithmes de chiffrement étaient moins disponibles sur les plateformes Cisco (il y a plus de 15 ans).

SW0(config)#service password-encryption

3.4. Créer un compte d’administration

SW0(config)#username root secret testtest

SW0(config)#do show run | include user

username root secret 5 $1$cHUp$RUQIE4IFCfLtVldLXFemI1

SW0(config)#username root algorithm-type sha256 secret testtest

SW0(config)#do show run | include user

username root secret 8 $8$HdW.W3ndcTWqRM$tPiGLKwz/YnOlSXlru3dJtpR31f.T0Uei702NyWumlw

4. Configurer et sécuriser SSH

4.1. Donner un nom de domaine au périphérique

SW0(config)#ip domain-name entreprise.lan

4.2. Générer une clé RSA d’une certaine longueur

SW0(config)#crypto key generate rsa

The name for the keys will be: SW0.entreprise.lan

Choose the size of the key modulus in the range of 360 to 4096 for your

General Purpose Keys. Choosing a key modulus greater than 512 may take

a few minutes.

How many bits in the modulus [512]: 2048

% Generating 2048 bit RSA keys, keys will be non-exportable...

[OK] (elapsed time was 3 seconds)

(config)#

*Apr 25 21:36:46.315: %SSH-5-ENABLED: SSH 1.99 has been enabled

4.3. Configuration de la console distante

Activer le protocole SSH version 2 dans les lignes virtuelles (VTY) et indiquer la base de données locale pour l’authentification

SW0(config)#ip ssh version 2

SW0(config)#line vty 0 4

SW0(config-line)#transport input ssh

SW0(config-line)#login local

4.4. Configuration d’une bannière d’accueil (MOTD Banner)

On peut configurer une bannière d’accueil dès que l’on accède au routeur. On l’appelle la Message Of The Day (MOTD) Banner. Voici la procédure. On faire suivre la commande banner motd d’un message compris entre deux caractères spéciaux comme #, @ ou !.

SW0(config)#banner motd #

Enter TEXT message End with the character '#'.

Toute entrée non autorisée est interdite.

#

SW0(config)#

Le message doit se terminer par le dièse.

5. Configuration de l’interface de gestion

L’interface de gestion du commutateur est attribuée au VLAN 1 par défaut. Il est déconseillé dans tous les cas d’utiliser le VLAN 1.

SW0#show vlan brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Gi0/0, Gi0/1, Gi0/2, Gi0/3

Gi1/0, Gi1/1, Gi1/2, Gi1/3

Gi2/0, Gi2/1, Gi2/2, Gi2/3

Gi3/0, Gi3/1, Gi3/2, Gi3/3

1002 fddi-default act/unsup

1003 token-ring-default act/unsup

1004 fddinet-default act/unsup

1005 trnet-default act/unsup

5.1. Création du VLAN 10

Création du VLAN 10.

SW0#configure terminal

Enter configuration commands, one per line. End with CNTL/Z.

SW0(config)#vlan 10

SW0(config-vlan)#exit

SW0(config)#exit

Vérification.

SW0#show vlan brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Gi0/0, Gi0/1, Gi0/2, Gi0/3

Gi1/0, Gi1/1, Gi1/2, Gi1/3

Gi2/0, Gi2/1, Gi2/2, Gi2/3

Gi3/0, Gi3/1, Gi3/2, Gi3/3

10 VLAN0010 active

1002 fddi-default act/unsup

1003 token-ring-default act/unsup

1004 fddinet-default act/unsup

1005 trnet-default act/unsup

5.2. Configuration de l’interface de gestion VLAN 10

Pour créer une interface de gestion VLAN 10 (SVI) :

SW0(config)#interface vlan 10

SW0(config-if)#

Un message nous indique que l’interface crée tombe :

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan10, changed state to down

Configuration de l’adresse IPv4 et de l’adresse IPv6.

SW0(config-if)#ip address 192.168.1.200 255.255.255.0

SW0(config-if)#ipv6 address autoconfig

On prend garde de monter l’interface comme toute interface TCP/IP en Cisco IOS, une interface SVI est désactivée par défaut (cette interface n’est pas un “switchport”) .

SW0(config-if)#no shutdown

Sortir de la configuration d’interface VLAN 10.

Un nouveau nous parvient sur le statut de l’interface :

%LINK-3-UPDOWN: Interface Vlan10, changed state to down

SW0(config-if)#exit

SW0(config)#

Configuration de la passerelle.

SW0(config)#ip default-gateway 192.168.1.254

Vérification.

SW0#show ip interface brief | include Vlan10

Vlan10 192.168.1.200 YES manual down down

L’interface n’est pas encore active car aucun port n’est configuré dans le VLAN 10.

6. Configurer des ports Access

Par défaut, toutes les interfaces physiques d’un commutateur Cisco sont des ports L2 de commutation, soit des “Switchports”.

Les ports (“Switchports”) d’un commutateur Cisco peuvent connaître trois modes :

- “access” : pour connecter des stations de travail dans un même VLAN.

- “trunk” : qui interconnecte un autre port “Trunk”, soit un un port qui connecte autre commutateur.

- “DTP dynamic auto” : comportement par défaut, le protocole propriétaire Cisco DTP (Dynamic Trunking Protocol) décide du mode du port en fonction de messages DTP reçus. On le désactive en fixant manuellement le mode “Access” ou “Trunk” du port.

Dans cet exercice, tous les ports à configurer sont des ports en mode “access”.

6.1 Configuration de ports de commutateurs Cisco

On peut configurer les ports un par un ou en appelant une “plage” de ports, comme dans l’exemple suivant.

On utilise la commande interface range suivie d’une plage de ports, modules par module séparé par une virgule. Ici on appelle la plage des interfaces 0 à 3 des modules 0 et 1 :

SW0(config)#interface range G0/0-3,G1/0-3

SW0(config-if-range)#

Toutes les commandes encodées dans le mode (config-if-range)# seront reportées sur chaque interface désignée.

6.2. Paramètres des ports

Les ports des modules 0 et 1 sont des “switchports” en mode “access”. Un “switchport” se comporte en tant qu’interface uniquement de couche 2 (L2). Elle ne prend donc pas d’adresse IP. Ce port est en mode “access”, il est censé connecter une interface d’un hôte terminal. Il est aussi configuré en “Spanning-Tree Portfast” qui le monte directement sans aucun délai. Les vitesse et mode duplex peuvent être laissés à leur valeur par défaut automatique. On remarquera la commande mdix auto qui permet la reconnaissance automatique des câbles droits/croisés1.

SW0(config)#interface range G0/0-3,G1/0-3

SW0(config-if-range)#duplex auto

SW0(config-if-range)#speed auto

SW0(config-if-range)#mdix auto

SW0(config-if-range)#switchport mode access

SW0(config-if-range)#switchport access vlan 10

SW0(config-if-range)#spanning-tree portfast

SW0(config-if-range)#exit

A ce moment l’interface Vlan 10 devient up/up :

%LINK-3-UPDOWN: Interface Vlan10, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface Vlan10, changed state to up

6.3. Désactivation de tous autres ports

SW0(config)#interface range G2/0-3,G3/0-3

SW0(config-if-range)#shutdown

SW0(config-if-range)#exit

6.4. Vérification des ports

SW0#show interface status

Port Name Status Vlan Duplex Speed Type

Gi0/0 connected 10 a-full auto RJ45

Gi0/1 connected 10 a-full auto RJ45

Gi0/2 notconnect 10 a-full auto RJ45

Gi0/3 notconnect 10 a-full auto RJ45

Gi1/0 connected 10 a-full auto RJ45

Gi1/1 notconnect 10 a-full auto RJ45

Gi1/2 notconnect 10 a-full auto RJ45

Gi1/3 notconnect 10 a-full auto RJ45

Gi2/0 disabled 1 auto auto RJ45

Gi2/1 disabled 1 auto auto RJ45

Gi2/2 disabled 1 auto auto RJ45

Gi2/3 disabled 1 auto auto RJ45

Gi3/0 disabled 1 auto auto RJ45

Gi3/1 disabled 1 auto auto RJ45

Gi3/2 disabled 1 auto auto RJ45

Gi3/3 disabled 1 auto auto RJ45

SW0#show vlan brief

VLAN Name Status Ports

---- -------------------------------- --------- -------------------------------

1 default active Gi2/0, Gi2/1, Gi2/2, Gi2/3

Gi3/0, Gi3/1, Gi3/2, Gi3/3

10 VLAN0010 active Gi0/0, Gi0/1, Gi0/2, Gi0/3

Gi1/0, Gi1/1, Gi1/2, Gi1/3

1002 fddi-default act/unsup

1003 token-ring-default act/unsup

1004 fddinet-default act/unsup

1005 trnet-default act/unsup

7. Diagnostic sur un commutateur

7.1. Table de commutation

Pour examiner la table de commutation, on exécute la commande #show mac address-table.

SW0#show mac address-table

Mac Address Table

-------------------------------------------

Vlan Mac Address Type Ports

---- ----------- -------- -----

10 0c6c.9613.5e00 DYNAMIC Gi0/0

10 0c6c.9659.b700 DYNAMIC Gi0/1

10 0c6c.966b.5e00 DYNAMIC Gi1/0

Total Mac Addresses for this criterion: 3

7.2. Détails L2 d’une interface

Pour examiner les détails de couche 2 d’une interface : show interfaces G0/0.

SW0#show interface G0/0

GigabitEthernet0/0 is up, line protocol is up (connected)

Hardware is iGbE, address is 0cd3.a346.ec00 (bia 0cd3.a346.ec00)

MTU 1500 bytes, BW 1000000 Kbit/sec, DLY 10 usec,

reliability 255/255, txload 1/255, rxload 1/255

Encapsulation ARPA, loopback not set

Keepalive set (10 sec)

Auto Duplex, Auto Speed, link type is auto, media type is unknown media type

output flow-control is unsupported, input flow-control is unsupported

Full-duplex, Auto-speed, link type is auto, media type is RJ45

input flow-control is off, output flow-control is unsupported

ARP type: ARPA, ARP Timeout 04:00:00

Last input 00:00:04, output 00:00:01, output hang never

Last clearing of "show interface" counters never

Input queue: 0/75/0/0 (size/max/drops/flushes); Total output drops: 0

Queueing strategy: fifo

Output queue: 0/0 (size/max)

5 minute input rate 0 bits/sec, 0 packets/sec

5 minute output rate 0 bits/sec, 0 packets/sec

590 packets input, 76139 bytes, 0 no buffer

Received 150 Broadcasts (150 multicasts)

0 runts, 0 giants, 0 throttles

0 input errors, 0 CRC, 0 frame, 0 overrun, 0 ignored

0 watchdog, 150 multicast, 0 pause input

2307 packets output, 182054 bytes, 0 underruns

0 output errors, 0 collisions, 2 interface resets

0 unknown protocol drops

0 babbles, 0 late collision, 0 deferred

0 lost carrier, 0 no carrier, 0 pause output

0 output buffer failures, 0 output buffers swapped out

Interface de gestion VLAN 1 :

#show vlan

#show interface vlan 10

#show ip interface vlan 10

Passerelle de l’interface de gestion :

#show ip route

Default gateway is 192.168.1.254

Host Gateway Last Use Total Uses Interface

ICMP redirect cache is empty

8. Tâches administratives

8.1 Enregistrement de la configuration

#copy running-config startup-config

SW0#copy running-config startup-config

Destination filename [startup-config]?

Building configuration...

Compressed configuration from 4458 bytes to 2062 bytes[OK]

SW0#

8.2. Vérification de la configuration en mémoire vive

#show running-config

9. Connexion au commutateur en SSH

Un test de connectivité à partir du routeur avec la commande ping est-il concluant ?

gateway#ping 192.168.1.200

Type escape sequence to abort.

Sending 5, 100-byte ICMP Echos to 192.168.1.200, timeout is 2 seconds:

!!!!!

Success rate is 100 percent (5/5), round-trip min/avg/max = 2/2/3 ms

Si ce n’est pas le cas, veuillez vérifier :

- Le câblage

- La configuration du routeur

- Les paramètres TCP/IP des stations de travail

- La configuration du commutateur

9.1 à partir du routeur

Gateway#ssh -l root 192.168.1.200

9.2. À partir d’une station de travail

root@PC1:~# ssh root@192.168.1.200

The authenticity of host '192.168.1.200 (192.168.1.200)' can't be established.

RSA key fingerprint is SHA256:SPY/rvJ0J+FCA3jhIgz/2TZx0CaNcnEvmHv1Pwbw3m8.

Are you sure you want to continue connecting (yes/no)?

Annexe

Vérification de l’état des interfaces

-

show interface g0/0→ diagnostic avancé sur les erreurs couche 1 et couche 2 -

show interface status→ Statut des interfaces -

show interface switchport→ Paramètres DTP -

show vlan brief→ Table des VLANs -

show spanning-tree→ Diagnostic Spanning-Tree

Vérification des paramètres IPv4

-

show ip interface brief→ diagnostic bref interface/line protocol -

show ip interface vlan 10→ diagnostic sur ICMP/ARP -

show ip route→ Table de routage du commutateur

Cette fonctionnalité n’est pas disponible en vIOS-L2. ↩